কীস্ট্রোক লগিং

একজন ব্যক্তি তার কীবোর্ডে যে সমস্ত কী (Key) চাপছে, তার অজান্তেই সেগুলোকে রেকর্ড (Logging) করাকে কীস্ট্রোক লগিং বলে। পরে এই রেকর্ডকৃত তথ্যগুলো সেই ব্যক্তি দেখতে পারে যিনি লগিং প্রোগ্রামটি চালিয়েছিলেন। কীস্ট্রোক লগিং কে অনেক সময় কী লগিং বা কীবোর্ড ক্যাপচারিং (Keyboard Capturing) ও বলে। লগিং প্রোগ্রামকে কী-লগার বলে। এটি হার্ডওয়ার বা সফটওয়ার ভিত্তিক হতে পারে।

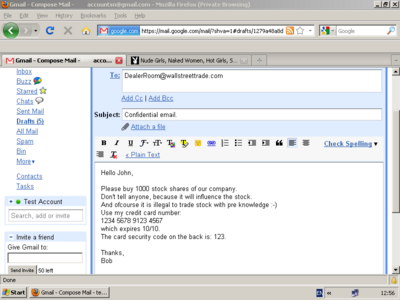

যদিও কী-লগার তৈরির উদ্দেশ্য ভালো কাজের জন্য। যেমন কোন একজন কর্মচারী তার কম্পিউটারে বসে কি কি কাজ করছে (অফিস) কর্তৃপক্ষ তা পর্যবেক্ষণ করার জন্য ব্যবহার করেন। কিন্তু মানুষ এটাকে পাসওয়ার্ড ও অন্যান্য গোপন তথ্য চুরির মত অসৎ উদ্দেশ্যে ব্যবহার করে।[১][২]

মানুষ ও কম্পিউটারের মিথস্ক্রিয়া পর্যবেক্ষণের জন্যও কী-লগিং ব্যবহার করা হয়। হার্ডওয়ার বা সফটওয়ার ভিত্তিক বিভিন্ন ধরনের কী-লগিং প্রক্রিয়া আছে। কণ্ঠস্বর/শব্দকে চিহ্নিত করার জন্য কী-লগার ব্যবহারের চেষ্টা চলছে

লগিং কীস্ট্রোকের ব্যবহার

[সম্পাদনা]সফটওয়্যার ভিত্তিক কী-লগার

[সম্পাদনা]

সফটওয়্যার ভিত্তিক কী-লগার নির্দিষ্ট কোন কম্পিটারের প্রোগ্রামে কাজ করে।[৩] তথ্য প্রযুক্তি প্রতিষ্ঠানগুলো তাদের কম্পিউটার ও নেটওয়ার্কে সমস্যা শনাক্ত করতে ব্যবহার করে। পিতামাতা তাদের বাচ্চাদের কম্পিটার ব্যবহার ও অফিস কর্তৃপক্ষ তাদের কর্মকর্তাদের কাজ পর্যবেক্ষণ করার জন্য কী-লগার ব্যবহার করে থাকেন।[৪] এটা যদিও তাদের (বাচ্চা বা কর্মকর্তা) অজান্তে করা হয়, তারপরও এটি অবৈধ নয়। এমনকি মাইক্রোসফট ও প্রকাশ্যে স্বীকার করেছে যে তারা উইন্ডোজ ১০ এ একটি কী-লগার প্রোগ্রাম পূর্বেই ইন্সটল করেছে যাতে লেখালেখির সুবিধার উন্নয়ন করা যায়।[৫] কিন্তু দুষ্ট লোকেরা সাধারণ কম্পিউটারে কী-লগার ব্যবহার করে যাতে তারা পাসওয়ার্ড ও ক্রেডিট কার্ডের তথ্য চুরি করতে পারে। কী-লগার গুলোকে সাধারণত এইচটিটিপিএস (HTTPS) এনক্রিপশন (Encryption) দিয়ে নিবৃত্ত করা যায় না, কেননা এইচটিটিপিএস শুধু দুটি কম্পিটারের মাঝে তথ্য আদান-প্রদানের মাঝে নিরাপত্তা দেয়। তাই বলা যায় যে ব্যবহারকারীর কম্পিউটারই কী-লগার আক্রমণের প্রাথমিক লক্ষ।

প্রযুক্তি বা প্রায়োগিক দিক থেকে কী-লগার বিভিন্ন ধরনের হতে পারে।

- হাইপারভাইজর ভিত্তিক (Hypervisor) : এ ধরনের কী-লগারগুলো অপারেটিং সিস্টেমের সাথে ম্যালওয়্যার হাইপারভাইজরের ভিতর থাকে। যেহেতু এগুলো অপারেটিং সিস্টেমের সাথে থাকে তাই সহজেই সমস্যাটি নিরুপণ করা যায় না। এটি কার্যত ভার্চুয়াল মেশিন হয়ে যায়। যেমন ব্লু পিল (Blue Pill) .

- কার্নেল ভিত্তিক (Kernel) : এমন ধরনের কিছু প্রোগ্রাম আছে যেগুলো রুট এক্সেস অর্জন করে নিজেদেরকে অপারেটিং সিস্টেমের মাঝে লুকিয়েফেলে। আর ঐ অপারেটিং সিস্টেমের কার্নেলের মধ্য দিয়ে যতগুলো কী বোর্ডের তথ্য যায় সবগুলোকে সে দেখতে পারে। এই পদ্ধতির কীলগিং শনাক্ত করাও যেমন কষ্টসাধ্য সেগুলোকে কম্পিউটার থেকে মুছেফেলা ও দুরূহ। কেননা এগুলো কার্নেলেই অবস্থান করে। আর যেসমস্ত সিস্টেমে ব্যবহারকারীর রুট এক্সেস থাকে না তাদের ক্ষেত্রে সমস্যাটি আরও প্রকট আকার ধারণ করে। এ ধরনের কাজ সাধারণত রুটকিটের মাধ্যমে করা হয়। যেগুলো অপারেটিং সিস্টেমের কার্নেল কে নিজের নিয়ন্ত্রণে নেওয়ার মাধ্যমে হার্ডওয়্যারের ও নিয়ন্ত্রণ নেয়। আর এভাবে এগুলো আরও শক্তিশালী হয়েওঠে। এ কী-লগারগুলো কী-বোর্ডের ড্রাইভারের ছদ্মবেশে থাকে, আর তাই কী বোর্ডের সকল কার্যক্রম অপারেটিং সিস্টেমের মাধ্যমে মূলত কী-লগারগুলোর কাছেই পৌঁছে যায়।

- এপিআই ভিত্তিক (API) : এধরনের কী-লগারগুলো কোন চলমান অ্যাপ্লিকেশনের মাঝে কীবোর্ডের এপিআই ব্যবহার করে হুক প্রোগ্রাম চালায়। এটি কীবোর্ডের প্রত্যেকটি কী চাপার তথ্য এমন ভাবে সংরক্ষণ করে যেন এটিকে ম্যালওয়্যারের পরিবর্তে সাধারণ প্রোগ্রামের মত মনে হয়। যখনই কোনো কী চাপা হয় বা কী থেকে আঙ্গুল সরিয়ে নাওয়া হয়, তাৎক্ষণাত সেটি রেকর্ড হয়ে যায়।

- উইন্ডোজের ও বিভিন্ন এপিআই আছে যেমন

GetAsyncKeyState (),GetForegroundWindow (), ইত্যাদি যেগুলো ব্যবহার করে কীবোর্ডের বিভিন্ন অবস্থা সম্পর্কে নজর রাখা যায়। বা কীবোর্ডের বিভিন্ন অবস্থার বিবরণ পেতে সাবস্ক্রাইব করা যায়।[৬] অতি সাম্প্রতিক একটি উদাহরণ হল বায়োসের বুট পূর্ব পিনগুলোর প্রতি নজর রাখা, যে পিনগুলোর তথ্য স্মৃতি থেকে মোছা হয়নি।[৭]

- উইন্ডোজের ও বিভিন্ন এপিআই আছে যেমন

- ফর্ম গ্রাবিং (Form grabbing) : ওয়েবে বিভিন্ন ফর্ম পূরণ করে জমাদানের পূর্বে এ ধরনের কী-লগারগুলো তথ্য হাতিয়ে নেয়। যখন কোন ব্যবহারকারী ফর্মটি পূরণ করে ও সাবমিট বোতামে ক্লিক করে বা ইন্টার চাপে তখন এটি করা হয়। অর্থাৎ পূরণকৃত তথ্য নির্দিষ্ট স্থানে জমা হবার পূর্বেই এ কী-লগারগুলো তা জেনে যায়।

- জাভাস্ক্রিপ্ট ভিত্তিক (Javascript) : জাভাস্ক্রিপ্ট দিয়ে তৈরী একটি ক্ষতিকর স্ক্রিপ্ট নির্দিষ্ট ওয়েবপেজে ঢুকিয়ে দিয়ে কীবোর্ডের কার্যক্রম পর্যবেক্ষণ করা যায়। সেক্ষেত্রে

onKeyUp () .এই ধরনের ফাংশন ব্যবহার করা হয়। ক্ষতিকর স্ক্রিপ্টগুলোকে বিভিন্ন ভাবে কাঙ্ক্ষিত ওয়েবপেজে রাখা যায় যেমন- ক্রস-সাইট স্ক্রিপ্টিং, ম্যান-ইন-দ্যা-মিডল, ম্যান-ইন-দ্যা-ব্রাউজার অথবা সাইটের মালিকদের সাথে সমঝতা করে।[৮] - মেমরি ইনজেকশন (Memory injection) : মেমরি ইনজেকশন (ম্যান-ইন-দ্যা-ব্রাউজার) পদ্ধতির কী-লগারগুলো ব্রাউজারের মেমরি টেবিল বা অন্যান্য সিস্টেম ফাংশনকে পরিবর্তন করে দিতে পারে। এধরনের পরিবর্তনের মাধ্যমে দুষ্কৃতিকারীরা উইন্ডোজের ইউজার অ্যাকাউন্টের কন্ট্রোল নিতে পারে। এধরনে কী-লগারের মধ্যে জিউস ও স্পাই আই অপ্রতিদ্বন্দ্বী।[৯] এ কী-লগারগুলোকে প্রতিহত করতে নন-উইন্ডোজ সিস্টেমগুলো এক ধরনের প্রতিরোধ ব্যবস্থা গড়ে তুলেছে। এ ব্যবস্থায় তারা দূর থেকে স্থানীয়ভাবে ধারণকৃত তথ্য ভাণ্ডারে প্রবেশ করতে পারে। নিচের যেকোন উপায়ে এই দূর যোগাযোগের কাজ সম্পন্ন করা যায়।

- তথ্য কে কোন ওয়েবসাইট, ডাটাবেজ বা এফটিপি সার্ভারে রাখার সময়।

- পূর্ব নির্ধারিত কোন মেইল ঠিকানায় তথ্যগুলো সময়ে সময়ে প্রেরণ করে।

- কোন হার্ডওয়্যার সংযুক্তির মাধ্যমে তার বিহীন তথ্য প্রেরণ করে।

- নির্দিষ্ট মেশিনে ডাটা লগ হিসাবে যে সকল তথ্য জমা থেকে সেগুলোর জন্য সফটওয়্যারের মাধ্যমে দূর থেকে ঐ মেশিনে প্রবেশ করে।

লিখন পদ্ধতির গবেষণায় কীস্ট্রোক লগিং

[সম্পাদনা]লিখন পদ্ধতির গবেষণায় কীস্ট্রোক লগিং এর ব্যবহার এখন একটি পরিচিত বিষয়।[১০][১১] অনলাইন থেকে লিখিত তথ্য ধারণ করার জন্য এখন অনেক ধরনের প্রোগ্রাম/সফটওয়্যার পাওয়া যায়।[১২] যেমন ইনপুটলগ, স্ক্রিপ্টলগ, ট্রান্সলগ ইত্যাদি।

লেখা সম্পর্কিত বিভিন্ন গবেষোণায় কী-স্ট্রোক লগিং এখন একটি বৈধ সরাঞ্জাম হিসাবে ব্যবহার হয়। লেখা শেখার বোধদয় সহ নিচের বিষয়গুলোতে ব্যবহার হয়-

- লেখার কৌশল বর্ণনায়; বাচ্চাদের লেখা শেখায় (কঠিন বা সহজ ভাবে)

- বানান

- প্রথম ও দ্বিতীয় ভাষা লেখার ক্ষেত্রে

- অনুবাদ ও উপাখ্যার মত বিশেষ কাজে।

কী-স্ট্রোক লগিং বিশেষকরে লেখার গবেষণার কাজে ব্যবহার করা হয়। দ্বিতীয় ভাষা শেখার জন্য, প্রোগ্রামিং দক্ষতা বাড়াতে ও টাইপিং দ্রুত করতেও এর ব্যবহার হয়।

অন্যান্য বৈশিষ্ট

[সম্পাদনা]শুধু কীবোর্ডের উপর নির্ভর না করে ও কী-লগারের কার্যকারিতা রাড়ানো যায়। সেক্ষেত্রে নিম্নোক্ত বিষয়গুলো অন্তর্ভূক্ত হতে পারে -

- ক্লিপবোর্ড লগিং। কোন কিছু কপি করলে তা পেস্ট করার পূর্বে ক্লিপবোর্ডে জমা হয়, ক্লিপবোর্ডের সে তথ্যকেও ক্যাপচার করা যায়।

- স্ক্রিন লগিং। বিভিন্ন ধরনের গ্রাফিক তথ্য নেওয়ার জন্য স্ক্রিনশট নেওয়া হয়। যে সব অ্যাপ্লিকেশন স্ক্রিনশট নিতে পারে সেগুলো সম্পূর্ণ স্ক্রিন স্ক্রিনের ছবি বা শুধু মাউসের চারপাশের অংশের ছবি নিতে পারে। এই অ্যাপ্লিকেশন গুলো নির্দিষ্ট সময় পর পর স্ক্রিনশট নিতে পারে বা ব্যবহারকারীর গতিবিধির উপর যেমন মাউসের ক্লিক পরলে স্ক্রিনশট নিতে পারে। আর এভাবে ওয়েব ভিত্তিক বিভিন্ন কীবোর্ড কে ফাঁকি দিয়ে মাউসের ক্লিক পড়ার সাথে সাথে সেই স্থানের শট নেওয়া হয়। উল্লেখ যে অনেক ব্যাংক অনলাইন কীবোর্ড ব্যবহার করে। সেসব ওয়েবসাইট স্ক্রিনশট প্রতিরোধ ব্যবস্থা ছাড়া এ ধরনের কীবোর্ড ব্যবহার করে। স্ক্রিনলগিং কী-লগারগুলো মাউসের ক্লিকের সাথে সাথে তার স্ক্রিনশট নিতে পারে।

- প্রোগ্রাম অনুযায়ী লিখিত টেক্সটকে নিয়ন্ত্রণ অংশে প্রেরণ করা হয়। যেমন মাইক্রোসফট উইন্ডোজ এপিআই বিভিন্ন প্রোগামকে টেক্সট ভ্যালু ব্যবহারের অনুমতি দেয়। তার মানে দাঁড়ায় যে তারকা চিহ্নের মাধম্যে পাসওয়ার্ডকে লুকানোর চেষ্টা করা হলে ও তা পাওয়া যেতে পারে।[১৩]

- যেকোন প্রোগাম/ফোল্ডার/উইন্ডো বা ভিজিট করা প্রত্যেক ওয়েবসাইট এর স্ক্রিনশট নেওয়া।

- সার্চ ইঞ্জিন কোয়ারি, মেসেঞ্জারে কথোপকথন, এফটিপি ডাউনলোড বা অন্য যেকোন ইন্টারনেটের কার্যক্রম (ব্যবহৃত ব্যান্ডউইডথ সহ) কে রেকর্ড করা।

হার্ডওয়্যার ভিত্তিক কী-লগার

[সম্পাদনা]হার্ডওয়্যার ভিত্তিক কী-লগারগুলো যেহেতু কম্পিউটারের হার্ডওয়্যারের উপর ভিত্তি করে তৈরী, তাই সফটওয়্যার ইন্সটল করার কোন ব্যপার নেই।

- ফার্মওয়্যার ভিত্তিকঃ বায়স পর্যায়ের যে সমস্ত ফার্মওয়্যার কীবোর্ডের ইভেন্টকে হ্যান্ডেল করে সেগুলোতে প্রয়োজনীয় পরিবর্তন করে ইভেন্টগুলো রেকর্ড করা যায়। মেশিনগুলোতে যান্ত্রিক অথবা/এবং রুট লেভেল এক্সেসের প্রয়োজন হয়, পাশাপাশি ঐ বায়সে চলার উপযোগী করে ফার্মওয়্যার ও তৈরী করতে হয়।[১৪]

- কীবোর্ড হার্ডওয়্যারঃ কীস্ট্রোক লগিং করার জন্য হার্ডওয়্যার ভিত্তিক কী-লগার গুলো ব্যবহার করা হয়। যে গুলো কীবোর্ড ও কম্পিউটারের মাঝামাঝি কোন স্থানে সাধারণত কীবোর্ডের সংযোগ তারের সাথে একই লাইনে লাগানো থাকে। আরও কিছু আছে যেগুলো ইউএসবি সংযোগের মাধ্যমে কম্পিউটারের সাথে যুক্ত করা যায়। আরেক ধরনের আছে - মিনি পিসিআই কার্ড যা ল্যাপটপের এক্সপ্যানশন স্লটে লাগানো যায়। আরও লুকায়িতভাবে যেমন কোন আদর্শ কীবোর্ডের অভ্যন্তরে লাগানো যায় এতে বাইরে দৃশ্যমান কিছু থাকে না। এসব কী-লগার সকলধরনের কীবোর্ড কার্যক্রমের রেকর্ড করে তা অভ্যন্তরীণ স্মৃতিতে জমা করে রাখে, একটি নির্দিষ্ট ক্রমের বোতাম চেপে সেগুলোতে প্রবেশ করা যায়। সফটওয়্যার কী-লগারের চাইতে হার্ডওয়্যার ভিত্তিক কী-লগারগুলোর একটা সুবিধা আছে- এতে কাঙ্ক্ষিত কম্পিটারে প্রোগ্রাম ইন্সটল করার ঝামেলা নেই ফলে তা কম্পিটারের অন্য কোন প্রোগ্রামের সাথে সংঘর্ষে জড়িয়ে পড়ে না ফলে অন্যকোন সফটওয়্যারের মাধ্যমে শনাক্তও করা যায় না। কিন্তু এটার উপস্থিতি টের পাওয়া যেতে পারে যদি তা কম্পিটার ক্যাসিং এর বাইরে লাগানো হয়। যাহোক বেতার যোগাযোগের মাধ্যমে এগুলোকে দূর থেকে নিয়ন্ত্রণ করা যায়।[১৫]

- তারবিহীন কীবোর্ড ও মাউস গুপ্তচরঃ এই ধরনের অক্রিয় গুপ্তচর ডিভাইসগুলো তারবিহীন কীবোর্ড ও মাউসের প্রেরিত তথ্য সংগ্রহ করে। আর যেহেতু দুটি যন্ত্রের মাঝে তারবিহীন যোগাযোগকে নিরাপদ করার জন্য তথ্যকে এনক্রিপটেড করে প্রেরণ করা হয়। তাই প্রথমে সে নিরাপত্তা ব্যবস্থাকে ভাঙ্গতে হয়। কিছু কিছু ক্ষেত্রে আক্রমণকারীরা ঈপ্সিত কমিউটারে এলোমেলো নির্দেশনা চালাতে পারে।[১৬]

- কীবোর্ড আস্তরণঃ দুষ্কৃতিকারীরা এটিএম বুথের কীবোর্ডে এক ধরনের আস্তরণ ফেলে পিন চুরি করতে পারে। ব্যবহারকারীর প্রত্যেকটি বাটন প্রেস এটিএম মেশিনের সাথে সাথে উপরে আস্তরণ হিসাবে দেওয়া কীপ্যাডেও রেকর্ড হতে থাকে। আস্তরণের এ যন্ত্রটি এমনভাবে তৈরি করে বসানো হয় যাতে ব্যবহারকারীর কাছে তা স্বাভাবিক মনে হয়।[১৭]

- শ্রুতিবোধক কী-লগারঃ কেউ যখন কম্পিউটারে টাইপ করে তখন টাইপিং এর শব্দ আকোস্টিক ক্রিপ্টানালাইসিস ব্যবহার করে পর্যবেক্ষণ করা যায়। কীবোর্ডের প্রত্যেকটি 'কী' চাপার সময় স্বতন্ত শব্দ সৃষ্টি করে। এই ভিন্ন ভিন্ন শব্দ দিয়ে পরিসংখ্যানের গণসংখ্যা বিশ্লেষণের মাধ্যমে ধারণা করা হয় যে কোন কোন 'কী'গুলো চাপা হয়েছে। একই ধরনের শব্দ সৃষ্টিকারী 'কী' চাপার গণসংখ্যা, ভিন্ন ভিন্ন 'কী' চাপার অন্তর্বর্তী সময় ও অন্যান্য বিষয় যেমন ব্যবহারকারী সম্ভাব্য কোন ভাষায় টাইপ করতেছে ইত্যাদি বিবেচনায় নিয়ে শব্দগুলোকে বিভিন্ন বর্ণের সাথে মিলিয়ে নেওয়া হয়।[১৮] সেক্ষেত্রে বেশ কিছু (১০০০ বা তার বেশি) 'কী' চাপার শব্দ নমুনা হিসাবে সংগ্রহের প্রয়োজন হয়।[১৯]

- শ্রুতিবোধক কী-লগারঃ কেউ যখন কম্পিউটারে টাইপ করে তখন টাইপিং এর শব্দ আকোস্টিক ক্রিপ্টানালাইসিস ব্যবহার করে পর্যবেক্ষণ করা যায়। কীবোর্ডের প্রত্যেকটি 'কী' চাপার সময় স্বতন্ত শব্দ সৃষ্টি করে। এই ভিন্ন ভিন্ন শব্দ দিয়ে পরিসংখ্যানের গণসংখ্যা বিশ্লেষণের মাধ্যমে ধারণা করা হয় যে কোন কোন 'কী'গুলো চাপা হয়েছে। একই ধরনের শব্দ সৃষ্টিকারী 'কী' চাপার গণসংখ্যা, ভিন্ন ভিন্ন 'কী' চাপার অন্তর্বর্তী সময় ও অন্যান্য বিষয় যেমন ব্যবহারকারী সম্ভাব্য কোন ভাষায় টাইপ করতেছে ইত্যাদি বিবেচনায় নিয়ে শব্দগুলোকে বিভিন্ন বর্ণের সাথে মিলিয়ে নেওয়া হয়।

- তড়িৎচুম্বকীয় বিকিরণঃ কোন কীবোর্ডের সাথে সরাসরি যুক্ত না হয়ে ও ২০ মিটার (৬৬ফুট) মধ্যে যেকোন তারযুক্ত কীবোর্ডের তড়িৎচুম্বকীয় তরঙ্গ ধরা সম্ভব।[২০] ২০০৯ সালে সুইস গবেষকগন ১১ টি ভিন্ন ভিন্ন ইউএসবি, পিএস/২ কীবোর্ড ও ল্যাপটপের কীবোর্ড এর বিকিরিত তরঙ্গ একটি প্রতিফলনহীন আবদ্ধ ঘরে পরীক্ষা করে দেখেছেন যে এগুলো সহজেই আক্রমণের শিকার হতে পারে। কেননা উৎপাদনের সময় উচ্চমূল্যের কারণে এগুলোতে বাড়তি নিরাপত্তা ব্যবস্থা যোগ করা হয় না।[২১] কীবোর্ড থেকে বিকিরিত তরঙ্গ ধরতে গবেষকগণ একটি বিস্তৃত ব্যান্ডের গ্রাহক যন্ত্র ব্যবহার করেছিলেন।

- আলোকীয় নজরদারীঃ আলোকীয় নজরদারী প্রচলিত পদ্ধতির কোন কী-লগার নয়, তথাপি এই কৌশলে পিন, পাসওয়ার্ড ইত্যাদি চুরি করা যায়। সুকৌশলে একটি ক্যামেরা বসিয়ে যেমন কেউ এটিএম বুথে গোপন ক্যামেরা লাগিয়ে, ব্যবহারকারী কি পিন নাম্বার দিয়ে টাকা উঠাচ্ছে তা দেখা যায়।[২২][২৩]

- প্রত্যক্ষ প্রমাণঃ যে সব কী-প্যাড শুধুমাত্র পাসওয়ার্ড প্রবেশের জন্য ব্যবহার করা হয়, সেগুলোতে যে ‘কী’গুলো চাপা হয়েছিল, তাতে আঙ্গুলের চিহ্ন থেকে যায়। যদি কোনভাবে জানা যায় যে পাসওয়ার্ডটি কত অংকের, যেমন ধরা যাক, কোন ভাবে জানা গেলো যে পাসওয়ার্ডটি চার অংকের তাহলে আপনাকে আর দশ অংকের জন্য ১০৪=১০,০০০ বার চেষ্টা করতে হবে না, কী প্যাডের চিহ্নিত কী চারটি কে ৪! = ২৪ বার চেষ্টা করলেই হবে। পরে এগুলোকে “ব্রুট ফোর্স অ্যাটাক” করতে ব্যবহার করা হয়।

- স্মার্টফোন সেন্সরঃ গবেষকগণ দেখিয়েছেন যে স্মার্টফোন, কোন কম্পিউটারের কীবোর্ডের কাছে রেখে ফোনের কমোডিটি আক্সেলারোমিটার দিয়ে কীস্ট্রোক ক্যাপচার করা যায়।[২৪] স্মার্টফোনকে শুধু কীবোর্ডের পাশে রেখেই এ ধরনের আক্রমণ সম্ভব। স্মার্টফোনের আক্সেলারোমিটার তখন কীস্ট্রোকের কম্পন শনাক্ত করে পাঠযোগ্য লেখায় রূপান্তর করে যা শতকরা ৮০ ভাগ পর্যন্ত সঠিক হয়। এ পদ্ধতিতে একটি 'কী' বিবেচনায় না নিয়ে একজোড়া 'কী' এর সম্ভাব্যতা যাচাই করা হয়। এটি 'কীবোর্ড ইভেন্ট'এর মডেল তৈরি করে বুঝতে চেষ্টা করে যে, 'কী' টা কীবোর্ডের বাম পাশের না ডান পাশের, তারপর বুঝতে চেষ্টা করে জোড়াটি কোয়ার্টি কীবোর্ডে পাশাপাশি অবস্থনা করছে না দূরে। এসকল বিবেচনা শেষে প্রাপ্ত ফলাফলকে পূর্ব নির্ধারিত একটি অভিধানের সাথে মিলিয়ে নেয় যেখানে প্রতিটি শব্দকে আবার অনুরূপভাবে বিশ্লেষণ করা আছে।[২৫] টাচ স্ক্রিন কীবোর্ডের কীস্ট্রোক পেতেও একই কৌশল অবলম্বন করা হয়।[২৬][২৭][২৮] ক্ষেত্র বিশেষে এ কৌশলের সাথে গাইরোস্কোপ[২৯][৩০] বা আলোক সেন্সর ব্যবহার করা হয়।[৩১]

ইতিহাস

[সম্পাদনা]১৭ নভেম্বর, ১৯৮৩ সালে কী-লগার নিয়ে পেরি কিভোলভিট্জ, ইউজনেট নিউজ গ্রুপে প্রথম লেখানে।[৩২] তার ঐ লেখা ইউনিক্স সিস্টেমের /dev/kmem না ঢোকার জন্য উৎসাহ দেওয়া হয়েছিল। কেননা ইউনিক্সের কার্নেল যেসমস্ত ক্যারেক্টারের তালিকা দিয়ে তৈরী, ইউজার মোডে সেগুলোর অবস্থান নির্ণয়ের মাধ্যমেই ব্যবহার হয়।

১৯৭০ এর দশকে গুপ্তচরেরা মস্কো ও সেইন্ট পিটার্সবার্গের ইউএস রাষ্ট্রদূতের বাসভবন ও কনস্যুলেট ভবনে কী-স্ট্রোক লগার বসিয়েছিলেন।[৩৩][৩৪] তারা স্লেকট্রিক দ্বিতীয় ও স্লেকট্রিক তৃতীয় টাইপরাইটারে এই বাগ বসিয়েছিলেন।[৩৫]

সোভিয়েত এমবাসি শ্রেণিকৃত তথ্যের জন্য ইলেক্ট্রিক কীবোর্ড ব্যবহার না করে টাইপ রাইটার ব্যবহার করে, কেননা সেটাই উপর্যুক্ত বাগ থেকে নিরাপদ।[৩৫] ২০১৩ সালের মত রাশিয়া এখনো টাইপ রাইটার ব্যবহার করে।[৩৪][৩৬][৩৭]

ক্র্যাকিং

[সম্পাদনা]কী-লগিং এর জন্য অ্যাপ্লিকেশন সফটওয়্যার তৈরি করা অন্যান্য ক্ষতিকর প্রোগ্রাম তৈরির করা ও ট্রোজান হর্স বা কোন ভাইরাসের অংশ হিসাবে ছড়িয়ে দেওয়া খুব সহজ কাজ । কিন্তু যে কাজটি সহজ নয় তাহলো গোপনে কী-লগারটি কাঙ্ক্ষিত কম্পিউটারে ইনস্টল করা ও ধরা না পরে সেখানে থেকে তথ্য নিয়ে আসা। কোন ট্রোজান যখন সংগৃহীত তথ্যগুলো নির্দিষ্ট কোন আইপি এড্রেস বা মেইলে পাঠিয়ে দিতে চেষ্টা করে তখন তা ধরাপরার সম্ভাবনা থাকে।

ট্রোজান

[সম্পাদনা]গবেষকগণ এ সমস্যার সমাধান কল্পে কয়েকটি কৌশল দেখিয়েছেন। যে সকল কীস্ট্রোক লগিং ট্রোজান ভাইরাস বা ওয়ার্ম ব্যবহার করে ইনিস্টল করা হয়, সেগুলো পাসওয়ার্ড চুরি করতে উদ্যত হলে তা প্রতিরোধ করবে।[৩৮] [৩৯] যদি কোন আক্রমণকারী ভাইরাস বা ওয়ার্ম সহ ধরা পরে তখন সে নিজেকে ভিক্টিম হিসাবে দাবি করতে পারে। ক্রিপ্টোট্রোজান চুরিকরা পাসওয়ার্ড কে পাবলিক কী ব্যবহার করে অপ্রতিসমভাবে সাইফার টেক্সটে রূপান্তর করতে তা প্রকাশ করতে পারে। সাইফার টেক্সটি স্টেগ্যানোগ্রাফিক ভাবে এনকোড করার কথা উল্লেখ করে তারা ইউজনেট এর মত পাবলিক বুলেটিন বোর্ডে প্রকাশ করে।

পুলিশ কর্তৃক ব্যবহার

[সম্পাদনা]২০০০ সালে, এফবিআই, মাফিয়া বস নিকোডেমো স্কার্ফো এর পুত্র নিকোডেমো স্কার্ফো জুনিয়র এর পিজিপি প্যারাফ্রেজ পেতে ফ্ল্যাশক্রেস্ট আইস্পাই ব্যবহার করেছিওল।[৪০] একই বছর এফবিআই দুজন সন্দেহভাজন রাশিয়ান সাইবার অপরাধী কে ধরার জন্য এক ফাঁদ পেতেছিল, এফবিআই তাদের কম্পিউটারে গোপনে একটি কী-লগার ইনস্টল করে রাখে। তারা সেই কমিম্পিটার ব্যবহার করে, রাশিয়ায় তাদের নিজেদের কম্পিউটারে প্রবেশ করেছিল। পরে এফবিআই ও একই ভাবে রাশিয়ার কম্পিউটারগুলোতে প্রবেশ করে তাদের বিরুদ্ধে প্রমাণ সংগ্রহ করে তাদেরকে অভিযুক্ত করে।[৪১]

প্রতিরোধ ব্যবস্থা

[সম্পাদনা]কার্যকর প্রতিরোধ ব্যবস্থা পরিবর্তনশীল, কেননা কীলগার গুলো তথ্য পেতে বিভিন্ন ধরনের কৌশল অবলম্বন করে, আর আলাদা আলাদা কৌশলকে প্রতিরোধ করতে আলাদা আলাদা ব্যবস্থা নিতে হয়। যেমন ধরুন, উইন্ডোজ ১০ ক্ষেত্রে শুধু মাত্র কয়েকটি সেটিংস পরিবর্তন করাই যথেষ্ট নয়।[৪২] উদাহরণ স্বরূপ, আপনি অন-স্ক্রিন-কীবোর্ড ব্যবহার করে, হার্ডওয়্যার ভিত্তিক কী-লগার প্রতিরোধ করতে পারেন, বা স্ক্রিন লগারগুলোকেও কিছু পরিমাণে প্রতিরোধ করা যেতে পারে, যদিও তা সম্পূর্ণ নয়। কিছু এ্যন্টি স্পাই ওয়্যার ব্যবহার করে হুক ভিত্তিক কী-লগারের প্রতিরোধ করা গেলেও কার্নেল ভিত্তিক কী-লগারগুলোকে প্রতিরোধ করা যায় না।

আবার অনেক সময় কী-লগার প্রস্তুতকারীরা নিজেদের কী-লগারগুলোকে আপডেট করে ফেলে যখন তারা বুঝতে পারে যে তাদের কী-লগার আর কাজ করছে না।

এ্যান্টি কী-লগার

[সম্পাদনা]এ্যন্টি কী-লগার এমন এক ধরনের সফটওয়্যার যা কম্পিউটারে কী-লগার প্রতিরোধের জন্য ব্যবহার করা হয়। এ্যন্টি কী-লগার গুলো সাধারণত কম্পিউটারের প্রত্যেকটি ফাইলকে চেক করে, যদি এমন কোন ফাইল পায়, যেটা কী-লগারের ডাটাবেজ বলে মনে হয়, তাহলে সে ঐ কম্পিটারে লুকানো কী-লগারের উপস্থিতি খুঁজতে শুরু করে। প্রচলিত এ্যন্টি ভাইরাস সফটওয়্যার থেকে এ্যন্টি কী-লগারগুলো এ ক্ষেত্রে ভালো কাজ করে কেননা এগুলোকে বিশেষভাবে কী-লগার প্রতিরোধের জন্যই তৈরি করা হয়। কিছু কিছু ক্ষেত্রে দেখা যায় যে এ্যন্টি ভাইরাস সফটওয়্যার গুলো কী-লগারগুলোকে বৈধ সফটওয়্যার হিসাবে গণ্য করে।[৪৩]

লাইভ সিডি/ইউএসবি

[সম্পাদনা]কোন লাইভ সিডি বা রাইট প্রোটেক্টেড কোন লাইভ ইউসবি ব্যবহার করে রিবুট করা এক ধরনের কী-লগার সফটওয়্যারের বিরুদ্ধে প্রতিরোধমূলক ব্যবস্থা হতে পার। যদি সিডিটিতে আগে থেকে ম্যালওয়্যার না থাকে বা সিডিতে থাকা অপারেটিং সিস্টেম ও যদি নিরাপদ হয় তাহলে এটি চালু হলে আর সংক্রমিত হওয়ার ভয় থাকে না। এভাবে ভিন্ন অপারেটিং সিস্টেম বুট করলে হার্ডওয়্যার ও বায়স ভিত্তিক কী-লগার থেকে মুক্ত থাকা যায়।

এ্যান্টি-স্পাইওয়্যার/ এ্যান্টি-ভাইরাস প্রোগ্রাম

[সম্পাদনা]অনেক এ্যন্টি স্পাই ওয়্যার অ্যাপ্লিকেশন আছে যেগুলো সফটওয়্যার ভিত্তিক কী-লগারগুলোকে পৃথক, নিষ্ক্রিয় অথবা মুক্ত করতে পারে। যা হোক কীছু কী-লগিং প্রোগ্রাম আছে অনেক ক্ষেত্রে যেগুলোকে বৈধ সফটওয়্যার বলে মনে হয়, ফলত এ্যন্টি স্পাই ওয়্যার সেগুলোকে স্পাইওয়্যার বা ভাইরাস হিসাবে চিহ্নিত করতে পারে না। প্রচলিত এ্যন্টি স্পাইওয়্যার গুলো, যে সকল কী-লগার নির্বাহযোগ্য কোড, হিউরিস্টিক্স নমুনায় তৈরী হয় অথবা এপিআই বা হুক ব্যবহার করে তাদেরকে শনাক্ত করতে পারে।

সফটওয়্যার ভিত্তিক এ্যন্টি স্পাইওয়্যারগুলো কখনই সকল কী-লগারকে শতভাগ প্রতিরোধ করতে পারে না। আবার সফটওয়্যার ভিত্তিক এ্যন্টি স্পাইওয়্যার, হার্ডওয়্যার ভিত্তিক কী-লগারকে শনাক্ত করতে পারে না। যেমন, কীবোর্ডের সাথে সংযুক্ত কী-লগার গুলো এ্যন্টি স্পাই ওয়্যারের পূর্বেই কীস্ট্রোকের তথ্য পেয়ে যায়। [তথ্যসূত্র প্রয়োজন]

যাহোক, এ্যন্টি স্পাইওয়্যার অ্যাপ্লিকেশনগুলো তৈরীর কৌশল কী-লগার প্রতিরোধে বিশেষ ভূমিকা রাখে। এটি একটি সাধারণ কথা যে উচ্চ ক্ষমতার এ্যন্টি স্পাইওয়্যার নিম্ন ক্ষমতার কী-লগারকে প্রতিরোধ করতে সক্ষম। উদাহরণ স্বরূপ, হুক ভিত্তিক এ্যন্টি স্পাইওয়্যার কার্নেল ভিত্তিক কী-লগারকে ঠেকাতে পারবে না। কেননা সেক্ষেত্রে কী-লগার গুলোই এ্যন্টি স্পাইওয়্যারের আগে কীস্ট্রোকের তথ্য পায়। তবে এগুলো দিয়ে হুক ও এপিআই ভিত্তিক কী-লগারকে দমন করা যায়।

নেটওয়ার্ক মনিটর

[সম্পাদনা]যখন কোন অ্যাপ্লিকেশন নেওটয়ার্কে সংযোগ স্থাপনের চেষ্টা করে, নেটওয়ার্ক মনিটর যা বিপরীত ফায়ার ওয়াল নামে ও পরিচিত, ব্যবহারকারীকে সতর্ক করে দিতে ব্যবহার হয়। যা কোন কী-লগারকে ব্যবহারকারীর টাইপ করা তথ্যকে ফোনিং হোম করা থেকে রক্ষা করার একটা সুযোগ দেয়।

অটোম্যাটিক ফর্ম ফিলার প্রোগ্রাম

[সম্পাদনা]স্বয়ংক্রিয় ফর্ম পূরণকারী প্রোগ্রাম ব্যবহারে কীবোর্ডে টাইপ করার প্রয়োজন হয় না, ফলে কী-লগারও টাইপ করা তথ্য হাতিয়ে নিতে পারে না। ফর্ম ফিলারগুলো সাধারণত ওয়েব ব্রাউজারের জন্য তৈরি করা হয়, বিশেষ করে চেক আউট পেজ ও লগইন পেজে ব্যবহৃত হয়। একবার ব্যবহারকারীর অ্যাকাউন্টের তথ্য, ক্রেডিট কার্ডের তথ্য যুক্ত করলে, ফর্ম ফিলার সেগুলো কে পরবর্তীতে যথাস্থানে ব্যবহার করে, কীবোর্ড বা ক্লিপবোর্ড ব্যবহার না করেই। ফলে ব্যক্তিগত তথ্য অন্যকেউ রেকর্ড করছে সে সম্ভাবনা কমে যায়। তারপর ও ঐ মেশিনে যাদের হার্ডওয়্যারে এক্সেস আছে তারা কোন না কোন উপায়ে সফটওয়্যার ইনস্টল করতে পারে, যা কম্পিটারের অন্য স্থান হতে বা পূরণকৃত তথ্য নেটওয়ার্কে স্থানান্তরের সময় হাতিয়ে নিতে পারে। ট্রান্সপোর্ট লেয়ার সিকিউরিটি, নেটওয়ার্ক স্নিফার ও প্রক্সি টুল কে তথ্য স্থানান্তরের সময় বাগড়া দিয়ে তথ্য নিতে বাঁধা দেয়।

একবারের পাসওয়ার্ড (ওটিপি)

[সম্পাদনা]ওয়ান-টাইম পাসয়ার্ড ব্যবহার করলে কী-লগার থেকে মুক্ত থাকা যায়, কেননা এগুলো একবার ব্যবহারের পর কার্যকারিতা হারায়। যারা পাবলিক কমিম্পিটার ব্যবহার করে তাদের জন্য এটি একটি ভালো সমাধান হতে পারে। কিন্তু তারপরও এ ধরনের কম্পিউটারে যাদের দূরবর্তী নিয়ন্ত্রণ আছে, তারা ঘাপটি মেরে বসে থাকে যে, যখনই কেউ তার নিজের তথ্যাদি ব্যবহার করে ঐ কম্পিউটার ব্যবহার করবে, সে তথ্যগুলো চলে যাবে দূরনিয়ন্ত্রণকারীর কাছে, আর সেসব তথ্য ব্যবহার করে, ব্যবহারকারীর সেশন সক্রিয় থাকতে থাকতে সে অনাকাঙ্ক্ষিত কাজ করতে পারে।

সেকিউরিটি টোকেন

[সম্পাদনা]সফল কী-লগিং অ্যাটাকের সম্মুখে রিপ্লে অ্যাটাক এর বিরুদ্ধে স্মার্টকার্ড বা অন্যকোন সিকিউরিটি টোকেন ব্যবহার করা নিরাপত্তার ক্ষেত্রে সুবিধাজনক। কেননা তা একদিকে হার্ডওয়্যার লেভেলের নিরাপত্তা দেয় ও অন্যদিকে পাসওয়ার্ডের সাথে মিল করে নেয়। কোন কম্পিউটারের শুধু কীস্ট্রোক, মাউসের ক্লিক, ডিসপ্লে, ক্লিপবোর্ড ইত্যাদির তথ্য পেলেই কেউ অ্যাটাক করে ঐ কম্পিউটারের সব তথ্য নাও পেতে পারে । কিছু সিকিউরিটি টোকেন আছে যেগুলো হার্ডওয়্যার ভিত্তিক ওয়ান টাইম পাসওয়ার্ড হিসাবে কাজ করে, আবার কিছু আছে যেগুলো ক্রিপ্টোগ্রাফিক চ্যালেঞ্জ-রেসপন্স অথেনটিকেশন এর মাধ্যমে কাজ করে, এ উভয় পদ্ধতি এমন ভাবে কাজ করে যা ধারনগত ভাবে ওয়ান টাইম পাসওয়ার্ডের মত। স্মার্টকার্ড রিডার এবং পাসওয়ার্ড প্রবেশের জন্য কীপ্যাড গুলো তথাকথিত সাপ্লাই চেইন অ্যাটাক[৪৪] মাধ্যমে আক্রমণের শিকার হতে পারে, কেননা উৎপাদনের সময়েই এগুলো পরিবর্তন করে দেওয়া হয়, পরিবর্তিত কীপ্যাড বা কার্ড রিডার সেসকল তথ্য রেকর্ড করে।

অন স্ক্রিন কীবোর্ড

[সম্পাদনা]অধিকাংশ অন-স্ক্রিন কীবোর্ড (যেমনটা উইন্ডোজ এক্সপি এর অন-স্ক্রিন কীবোর্ড) সাধারণ কীবোর্ডের মত কীবোর্ড ইভেন্টগুলোকে বাহিরের কোন প্রোগ্রামের নিকট প্রেরণ করে টেক্সট লেখার জন্য। এভাবে এক প্রোগাম থেকে অপর প্রোগামে ক্যারেক্টার স্থানান্তর করতে ও সফটওয়্যার কী-লগারগুলো সেগুলোকে ও রেকর্ড করতে পারে।[৪৫] তারউপর কী-লগার সফটওয়্যার গুলো পর্যায়ক্রমে স্ক্রিন শট নিতে পারে বা যখনই কোন মাউস ক্লিক পরবে তখই স্ক্রিনশট নিবে। ফলত নিরাপত্তা প্রদানে গুরুত্বপূর্ণ একটি পদক্ষেপ অন-স্ক্রিন কীবোর্ড- যা সকল কী-লগার থেকে নিরাপদ না।

কীস্ট্রক প্রতিবন্ধক সফটওয়্যার

[সম্পাদনা]কী-লগারের কাজে বিঘ্ন ঘটানোর মত সফটওয়্যার ও আছে।[৪৬] এ সফটওয়্যারগুলো দৈবচয়নে কীস্ট্রোক করে কী-লগারের কাজে বাধা সৃষ্টি করে অর্থাৎ প্রয়োজনীয় কী সিকোয়েন্সের মাঝে অতিরিক্ত তথ্য ঢুকায়। যাতে আক্রমণকারী ভুল তথ্য পায়। এ পদ্ধতি ক্রিপ্টানালাইসিসে কতখানি নিরাপত্তা প্রদানে সক্ষম তা স্পষ্ট নয়।

স্পিচ রিকগনিশন

[সম্পাদনা]কী-লগারের বিরুদ্ধে অন-স্ক্রিন কীবোর্ডের মত স্পিচ-টু-টেক্সট কনভার্সন সফটওয়্যার ব্যবহার করা হয়, কেননা এ ক্ষেত্রে কোন বোর্ড বা মাউসের দরকার হয় না। এক্ষেত্রে সব থেকে স্পর্শকাতর বিষয়টি হল যে তথ্যকে টেক্সটে রূপান্তরের পর তা কীভাবে কাঙ্ক্ষিত জায়গায় পৌঁছানো হচ্ছে।

হ্যান্ড রাইটিং রিকগনিশন ও মাউসের গতিবিধি

[সম্পাদনা]অনেক পিডিএ ও সাম্প্রতিক কালের ট্যাবলেট পিসি তাদের টাচস্ক্রিনে পেন বা স্টাইলাসের গতিবিধি পর্যবেক্ষণ করে তা কমিউটারের বোধগম্য লেখায় রূপান্তর করতে পারে। মাউস গেসচার প্রোগ্রামগুলোও একই কৌশল অবলম্বন করে, শুধু স্টাইলাসের পরিবর্তে মাউসের গতিবিধি লক্ষ্য করে। মাউস গেসচার প্রোগামগুলো মাউসের চলনের উপর ভিত্তি করে তা বোধগম্য কার্যে যেমন টেক্সটে রূপান্তর করে। একই ভাবে গ্রাফিক ট্যাবলেট ও লাইট পেন কে এ ধরনের ইনপুট দেওয়ার কাজে ব্যবহার করা হয়। যাহোক মানুষ এসব খুব কমই ব্যবহার করে।

স্পিচ-টু-টেক্সট কনভার্সনের মত এখানেও একই ধরনের সমস্যা বিদ্যমান।

ম্যাক্রো এক্সপ্যান্ডার/রেকর্ডার

[সম্পাদনা]অনেক প্রোগাম আছে যেগুলোদিয়ে আপাত অর্থহীন টেক্সটকে অর্থপূর্ণ টেক্সটে রূপান্তর করা যায় এবং অধিকাংশ সময়ে তা প্রসঙ্গকে সংবেদনশীল রেখে। যেমন ব্রাউজারের কোন উইন্ডো যখন ফোকাসে আসে তখন "bn.wikipedia.org" কেই সেভাবে রূপান্তর করা যেতে পারে। এ ক্ষেত্রে সব থেকে বড় যে সমস্যা হলো, কীস্ট্রোকগুলো সরাসরি কাঙ্ক্ষিত প্রোগ্রামের কাছে চলে যায়। তবে একটি পরিবর্তনশীল কৌশল দিয়ে সে সমস্যাকে কাটিয়ে ওঠা যায়। যেমন কাঙ্ক্ষিত প্রোগামের অসংবেদশীল অংশে মাইসের ক্লিক দিয়ে বা কীবোর্ড থেকে ভুল কীস্ট্রোক দিয়ে এবং তারপরপরই সংবেদনশীল জায়গায় (যেমন পাসওয়ার্ড ফিল্ড) ক্লিক করা, এ প্রক্রিয়া বার বার করা।

ডিসেপ্টিং টাইপিং

[সম্পাদনা]লগইন পেজে কিছু সময় লগইন তথ্য টাইপ করে আবার একই উইন্ডোতে[৪৭] অন্য কোথাও অন্য কিছু টাইপ করলে কী-লগারগুলো প্রয়োজনের তুলনায় অতিরিক্ত তথ্য রেকর্ড করবে, যদিও আক্রমণকারী তা ফিল্টার করতে পারে। একইভাবে ব্যবহারকারী মাউস দিয়ে ভিন্ন ভিন্ন স্থানে ক্লিক করে একটু একটু করে টাইপ করে, তাহলেও কী-লগারগুলো সঠিক বিন্যাসের তথ্য পায় না, যেমন কেউ যদি তার পাসওয়ার্ডের শেষ ক্যারেক্টারটি প্রথমে টাইপ করে তার পর মাউস ক্লিক করে করে পরের ক্যারেক্টার গুলো টাইপ করে। বর্তমানে অনেকেই মুছে ফেলতে, সরিয়ে নিতে, বা কপি-পেস্ট করতে কী বোর্ড ব্যবহার না করে কন্টেক্সট মেনু ব্যবহার করে। কোন আক্রমণকারী যদি পাসওয়ার্ডের কিছু অংশও পেয়ে যায় তাহলে তার কী-স্পেস কমে যায়, এবং সে ইচ্ছা করলে তখন ব্রুট ফোর্স অ্যাটাক করতে পারে।

একইরকম আরেক ধরনের কৌশল আছে যেখানে সেলেক্টেড কিছু ভুল ক্যারেক্টার সঠিক ক্যারেক্টার দিয়ে প্রতিস্থাপন করা। যেমন কারও পাসওয়ার্ড যদি হয় 'secret' তাহলে সে প্রথমে 'asdfsd' টাইপ করে পরে 'e' দ্বারা '"asdfsd' প্রতিস্থাপন করতে পারে।

অনেকে এসকল কৌশলকে ভুল বুঝে মনে করে যে কী-লগার সরাসরি ক্লিপবোর্ড মনিটর করতে পারে না, সেলেক্টেড টেক্সট বুঝতে পারে না বা মাউস ক্লিকে বা কীস্ট্রোকের সময়ও যে স্ক্রিনশট নেওয়া যায় তা তারা বুঝতে পারে না। কিন্তু তারপরও এই কৌশলগুলো অনেক হার্ডওয়্যার ভিত্তিক কী-লগার প্রতিরোধে কার্যকর ভূমিকা রাখতে পারে।

তথ্যসূত্র

[সম্পাদনা]- ↑ "Keylogger ওয়েব্যাক মেশিনে আর্কাইভকৃত ১১ সেপ্টেম্বর ২০১৩ তারিখে". Oxford dictionaries.

- ↑ Keyloggers: How they work and how to detect them (Part 1), Secure List, "Today, keyloggers are mainly used to steal user data relating to various online payment systems, and virus writers are constantly writing new keylogger Trojans for this very purpose."

- ↑ "What is a Keylogger? ওয়েব্যাক মেশিনে আর্কাইভকৃত ৮ অক্টোবর ২০১৭ তারিখে". PC Tools.

- ↑ EN Use of modern software products for computer monitoring, keylogger.org

- ↑ Caleb Chen (2017-03-20). "Microsoft Windows 10 has a keylogger enabled by default – here's how to disable it[স্থায়ীভাবে অকার্যকর সংযোগ]".

- ↑ "The Evolution of Malicious IRC Bots" ওয়েব্যাক মেশিনে আর্কাইভকৃত ১০ অক্টোবর ২০১৭ তারিখে (PDF). Symantec. 2005-11-26: 23–24. Retrieved 2011-03-25.

- ↑ Jonathan Brossard (2008-09-03). "Bypassing pre-boot authentication passwords by instrumenting the BIOS keyboard buffer (practical low level attacks against x86 pre-boot authentication software)" (PDF). Iviz Technosolutions. Archived from the original ওয়েব্যাক মেশিনে আর্কাইভকৃত ১৩ সেপ্টেম্বর ২০০৮ তারিখে (PDF) on 2008-09-13. Retrieved 2008-09-23. External link in |publisher= (help)

- ↑ Web-Based Keylogger Used to Steal Credit Card Data from Popular Sites". Threatpost | The first stop for security news. 2016-10-06. Retrieved 2017-01-24.

- ↑ "SpyEye Targets Opera, Google Chrome Users". Krebs on Security. Retrieved 26 April 2011.

- ↑ K.P.H. Sullivan & E. Lindgren (Eds., 2006), Studies in Writing: Vol. 18. Computer Key-Stroke Logging and Writing: Methods and Applications. Oxford: Elsevier.

- ↑ V. W. Berninger (Ed., 2012), Past, present, and future contributions of cognitive writing research to cognitive psychology. New York/Sussex: Taylor & Francis. ISBN 9781848729636

- ↑ Vincentas (11 July 2013). "Keystroke Logging in SpyWareLoop.com". Spyware Loop. Archived from the original on 7 December 2013. Retrieved 27 July 2013.

- ↑ Microsoft. "EM_GETLINE Message()". Microsoft. Retrieved 2009-07-15.

- ↑ "Apple keyboard hack". Apple keyboard hack. Digital Society. Archived from the original on 26 August 2009. Retrieved 9 June 2011.

- ↑ "Keylogger Removal". Keylogger Removal. SpyReveal Anti Keylogger. Archived from the original on 29 April 2011. Retrieved 25 April 2011.

- ↑ "Keylogger Removal". Keylogger Removal. SpyReveal Anti Keylogger. Retrieved 26 February 2016.

- ↑ Jeremy Kirk (2008-12-16). "Tampered Credit Card Terminals". IDG News Service. Retrieved 2009-04-19.

- ↑ Andrew Kelly (2010-09-10). "Cracking Passwords using Keyboard Acoustics and Language Modeling"

- ↑ Sarah Young (14 September 2005). "Researchers recover typed text using audio recording of keystrokes". UC Berkeley NewsCenter.

- ↑ "Remote monitoring uncovered by American techno activists". ZDNet. 2000-10-26. Retrieved 2008-09-23.

- ↑ Martin Vuagnoux and Sylvain Pasini (2009-06-01). "Compromising Electromagnetic Emanations of Wired and Wireless Keyboards". Lausanne: Security and Cryptography Laboratory (LASEC).

- ↑ "ATM camera". snopes.com. Retrieved 2009-04-19.

- ↑ Maggi, Federico; Volpatto, Alberto; Gasparini, Simone; Boracchi, Giacomo; Zanero, Stefano (2011). A fast eavesdropping attack against touchscreens ওয়েব্যাক মেশিনে আর্কাইভকৃত ২১ জুলাই ২০১৮ তারিখে (PDF). 7th International Conference on Information Assurance and Security. IEEE. doi:10.1109/ISIAS.2011.6122840.

- ↑ Marquardt, Philip; Verma, Arunabh; Carter, Henry; Traynor, Patrick (2011). (sp)iPhone: decoding vibrations from nearby keyboards using mobile phone accelerometers. Proceedings of the 18th ACM conference on Computer and communications security. ACM. pp. 561–562. doi:10.1145/2046707.2046771.

- ↑ "iPhone Accelerometer Could Spy on Computer Keystrokes". Wired. 19 October 2011. Retrieved August 25, 2014.

- ↑ Owusu, Emmanuel; Han, Jun; Das, Sauvik; Perrig, Adrian; Zhang, Joy (2012). ACCessory: password inference using accelerometers on smartphones. Proceedings of the Thirteenth Workshop on Mobile Computing Systems and Applications. ACM. doi:10.1145/2162081.2162095.

- ↑ Aviv, Adam J.; Sapp, Benjamin; Blaze, Matt; Smith, Jonathan M. (2012). Practicality of accelerometer side channels on smartphones. Proceedings of the 28th Annual Computer Security Applications Conference. ACM. doi:10.1145/2420950.2420957

- ↑ Cai, Liang; Chen, Hao (2011). TouchLogger: inferring keystrokes on touch screen from smartphone motion. Proceedings of the 6th USENIX conference on Hot topics in security. USENIX. Retrieved 25 August 2014.

- ↑ Xu, Zhi; Bai, Kun; Zhu, Sencun (2012). TapLogger: inferring user inputs on smartphone touchscreens using on-board motion sensors. Proceedings of the fifth ACM conference on Security and Privacy in Wireless and Mobile Networks. ACM. pp. 113–124. doi:10.1145/2185448.2185465.

- ↑ Miluzzo, Emiliano; Varshavsky, Alexander; Balakrishnan, Suhrid; Choudhury, Romit Roy (2012). Tapprints: your finger taps have fingerprints. Proceedings of the 10th international conference on Mobile systems, applications, and services. ACM. pp. 323–336. doi:10.1145/2307636.2307666.

- ↑ Spreitzer, Raphael (2014). PIN Skimming: Exploiting the Ambient-Light Sensor in Mobile Devices. Proceedings of the 4th ACM Workshop on Security and Privacy in Smartphones & Mobile Devices. ACM. pp. 51–62. doi:10.1145/2666620.2666622.

- ↑ "The Security Digest Archives[স্থায়ীভাবে অকার্যকর সংযোগ]". Retrieved 2009-11-22.

- ↑ "Soviet Spies Bugged World's First Electronic Typewriters ওয়েব্যাক মেশিনে আর্কাইভকৃত ২০ ডিসেম্বর ২০১৩ তারিখে". qccglobal.com

- ↑ ক খ Geoffrey Ingersoll. "Russia Turns To Typewriters To Protect Against Cyber Espionage". 2013.

- ↑ ক খ Sharon A. Maneki. "Learning from the Enemy: The GUNMAN Project". 2012.

- ↑ Agence France-Presse, Associated Press. "Wanted: 20 electric typewriters for Russia to avoid leaks". inquirer.net.

- ↑ Anna Arutunyan. "Russian security agency to buy typewriters to avoid surveillance" Archived 2013-12-21 at the Wayback Machine..

- ↑ Young, Adam; Yung, Moti (১৯৯৭)। "Deniable Password Snatching: On the Possibility of Evasive Electronic Espionage"। Proceedings of IEEE Symposium on Security and Privacy। IEEE: 224–235। ডিওআই:10.1109/SECPRI.1997.601339।

- ↑ Young, Adam; Yung, Moti (১৯৯৬)। "Cryptovirology: extortion-based security threats and countermeasures"। Proceedings of IEEE Symposium on Security and Privacy। IEEE: 129–140। ডিওআই:10.1109/SECPRI.1996.502676।

- ↑ John Leyden (২০০০-১২-০৬)। "Mafia trial to test FBI spying tactics: Keystroke logging used to spy on mob suspect using PGP"। The Register। সংগ্রহের তারিখ ২০০৯-০৪-১৯।

- ↑ John Leyden (২০০২-০৮-১৬)। "Russians accuse FBI Agent of Hacking"। The Register।

- ↑ Alex Stim (2015-10-28). "3 methods to disable Windows 10 built-in Spy Keylogger"

- ↑ Theron, kristen (19 February 2016). "What is Anti Keylogger"

- ↑ Austin Modine (2008-10-10). "Organized crime tampers with European card swipe devices". The Register. Retrieved 2009-04-18.

- ↑ Scott Dunn (2009-09-10). "Prevent keyloggers from grabbing your passwords ওয়েব্যাক মেশিনে আর্কাইভকৃত ১৮ আগস্ট ২০১৭ তারিখে". Windows Secrets. Retrieved 2014-05-10.

- ↑ Christopher Ciabarra (2009-06-10). "Anti Keylogger". Networkintercept.com. Archived from the original on 2010-06-26.

- ↑ Cormac Herley and Dinei Florencio (2006-02-06). "How To Login From an Internet Cafe Without Worrying About Keyloggers ওয়েব্যাক মেশিনে আর্কাইভকৃত ৮ আগস্ট ২০১৭ তারিখে". Microsoft Research. Retrieved 2008-09-23.

বহিঃসংযোগ

[সম্পাদনা]- কার্লিতে Keyloggers (ইংরেজি)