এসএইচএ-১: সংশোধিত সংস্করণের মধ্যে পার্থক্য

Sammay Sarkar (আলোচনা | অবদান) অ →উদ্ভাবন: সংশোধন ট্যাগ: ২০১৭ উৎস সম্পাদনা |

Sammay Sarkar (আলোচনা | অবদান) অ →এসএইচএ-০: অনুবাদ (চলমান) ট্যাগ: ২০১৭ উৎস সম্পাদনা |

||

| ৮৩ নং লাইন: | ৮৩ নং লাইন: | ||

=== এসএইচএ-০ === |

=== এসএইচএ-০ === |

||

[[CRYPTO (conference)|ক্রিপ্টো (CRYPTO)]] ৯৮-তে, দুজন ফ্রেঞ্চ গবেষক, [[ফ্লোরেন্ত শ্যাবা]] এবং [[আন্তন জ্যো]], এসএইচএ-০ এর বিরুদ্ধে একটি আক্রমণ প্রকাশ করেন: যার মাধ্যমে ২<sup>৬১</sup> ধাপের মধ্যে হ্যাশ সংঘর্ষ পাওয়া যায়, যা সম-আকারের আদর্শ হ্যাশ ফাংশনের প্রয়োজনীয় ২<sup>৮০</sup> চেয়ে অনেক কম<ref>{{cite conference |url=http://fchabaud.free.fr/English/Publications/sha.pdf |first1=Florent |last1=Chabaud|first2=Antoine |last2=Joux |date=1998 |title=Differential Collisions in SHA-0 |conference=[[CRYPTO]] '98 }}</ref>। |

|||

২০০৪ সালে, [[এলি বিহাম|বিহাম]] এবং চেন এসএইচএ-০ এর আংশিক-সংঘর্ষ আবিষ্কার করেন—two messages that hash to nearly the same value; in this case, 142 out of the 160 bits are equal. They also found full collisions of SHA-0 reduced to 62 out of its 80 rounds.<ref>{{Cite web|url=https://www.iacr.org/archive/crypto2004/31520290/biham-chen-sha0-proc-real-one.pdf|title=Near-Collisions of SHA-0|last=Biham|first=Eli|last2=Chen|first2=Rafi|date=|website=|archive-url=|archive-date=|dead-url=|access-date=}}</ref> |

|||

Subsequently, on 12 August 2004, a collision for the full SHA-0 algorithm was announced by Joux, Carribault, Lemuet, and Jalby. This was done by using a generalization of the Chabaud and Joux attack. Finding the collision had complexity 2<sup>51</sup> and took about 80,000 processor-hours on a [[supercomputer]] with 256 [[Itanium 2]] processors (equivalent to 13 days of full-time use of the computer). |

|||

On 17 August 2004, at the Rump Session of CRYPTO 2004, preliminary results were announced by [[Xiaoyun Wang|Wang]], Feng, Lai, and Yu, about an attack on [[MD5]], SHA-0 and other hash functions. The complexity of their attack on SHA-0 is 2<sup>40</sup>, significantly better than the attack by Joux ''et al.''<ref>{{cite web|url=http://www.freedom-to-tinker.com/archives/000664.html|title=Report from Crypto 2004|publisher=}}</ref><ref>{{Cite newsgroup|first=Francois |last=Grieu|newsgroup=sci.crypt|title=Re: Any advance news from the crypto rump session?|date=<!-- Wednesday, --> 18 August 2004 |time=05:06:02 +0200|message-id=fgrieu-05A994.05060218082004@individual.net}}</ref> |

|||

In February 2005, an attack by Xiaoyun Wang, Yiqun Lisa Yin, and Hongbo Yu was announced which could find collisions in SHA-0 in 2<sup>39</sup> operations.<ref name="autogenerated1">{{cite web|url=http://www.schneier.com/blog/archives/2005/02/sha1_broken.html|title=SHA-1 Broken – Schneier on Security|publisher=}}</ref><ref>{{zh icon}} [http://www.infosec.sdu.edu.cn/paper/sha0-crypto-author-new.pdf Sdu.edu.cn], [[Shandong University]]</ref> |

|||

Another attack in 2008 applying the [[boomerang attack]] brought the complexity of finding collisions down to 2<sup>33.6</sup>, which is estimated to take 1 hour on an average PC.<ref>{{Cite journal|first1=Stéphane |last1=Manuel|first2=Thomas |last2=Peyrin |date=2008-02-11 |title=Collisions on SHA-0 in One Hour |conference=Fast Software Encryption 2008 |url=https://link.springer.com/chapter/10.1007%2F978-3-540-71039-4_2 }}</ref> |

|||

In light of the results for SHA-0, some experts{{who|date=September 2015}} suggested that plans for the use of SHA-1 in new [[cryptosystem]]s should be reconsidered. After the CRYPTO 2004 results were published, NIST announced that they planned to phase out the use of SHA-1 by 2010 in favor of the SHA-2 variants.<ref>[http://csrc.nist.gov/groups/ST/toolkit/documents/shs/hash_standards_comments.pdf National Institute of Standards and Technology]</ref> |

|||

=== প্রাতিষ্ঠানিক যাচাই === |

=== প্রাতিষ্ঠানিক যাচাই === |

||

এফআইপিএস-স্বীকৃত সকল নিরাপত্তা ফাংশনের প্রয়োগের প্রাতিষ্ঠানিক যাচাই করার জন্য রয়েছে [[Cryptographic Module Validation Program|সিএমভিপি কার্যক্রম]], যা এনআইএসটি এবং [[যোগাযোগ নিরাপত্তা প্রতিষ্ঠান]] (সিএসই) কর্তৃক পরিচালিত। অপ্রাতিষ্ঠানিক যাচাই এর জন্য অতি উচ্চ সংখ্যক পরীক্ষামূলক তথ্য উৎপাদনকারী একটি প্যাকেজ এফআইপিএস এর ওয়েবসাইটে অবমুক্ত করা আছে; তবে এর প্রাপ্ত যাচাইয়ের ফলাফল প্রাতিষ্ঠানিক সিএমভিপি কার্যক্রমের ফলাফলকে প্রতিস্থাপন করে না, কিছু কিছু ক্ষেত্রে যার আইনি বাধ্যবাধকতা পর্যন্ত রয়েছে। |

এফআইপিএস-স্বীকৃত সকল নিরাপত্তা ফাংশনের প্রয়োগের প্রাতিষ্ঠানিক যাচাই করার জন্য রয়েছে [[Cryptographic Module Validation Program|সিএমভিপি কার্যক্রম]], যা এনআইএসটি এবং [[যোগাযোগ নিরাপত্তা প্রতিষ্ঠান]] (সিএসই) কর্তৃক পরিচালিত। অপ্রাতিষ্ঠানিক যাচাই এর জন্য অতি উচ্চ সংখ্যক পরীক্ষামূলক তথ্য উৎপাদনকারী একটি প্যাকেজ এফআইপিএস এর ওয়েবসাইটে অবমুক্ত করা আছে; তবে এর প্রাপ্ত যাচাইয়ের ফলাফল প্রাতিষ্ঠানিক সিএমভিপি কার্যক্রমের ফলাফলকে প্রতিস্থাপন করে না, কিছু কিছু ক্ষেত্রে যার আইনি বাধ্যবাধকতা পর্যন্ত রয়েছে। |

||

০৯:০০, ২৫ মার্চ ২০১৮ তারিখে সংশোধিত সংস্করণ

টেমপ্লেট:SHA-box টেমপ্লেট:Infobox সাঙ্কেতিকীকরণ প্রক্রিয়া

তথ্যগুপ্তিবিদ্যায়, এসএইচএ-১ (সিকিউর হ্যাশ অ্যালগরিদম-১) একটি ক্রিপ্টোগ্রাফিক হ্যাশ ফাংশন যা যেকোন তথ্য গ্রহণ করে এবং ১৬০ বিট (২০ বাইট) এর একটি হ্যাশ মান (মেসেজ ডাইজেস্ট বা বার্তা সারাংশ) নির্গত করে। নির্গত মানটিকে সাধারণত ৪০ অঙ্কের ষষ্ঠদশমিক সংখ্যা হিসেবে দেখানো হয়। এটি যুক্তরাষ্ট্রের জাতীয় নিরাপত্তা সংস্থার উদ্ভাবিত, এবং যুক্তরাষ্ট্রীয় তথ্য প্রক্রিয়াকরণের জন্য গৃহীত একটি আদর্শ নীতি[১]।

২০০৫ হতে এসএইচএ-১ ক্ষমতাসম্পন্ন প্রতিপক্ষের বিরুদ্ধে অনিরাপদ বলে ধরা হচ্ছে[২] এবং ২০১০ হতে শুরু করে অনেক প্রতিষ্ঠান একে এসএইচএ-২ বা এসএইচএ-৩ দ্বারা প্রতিস্থাপনের পরামর্শ দিচ্ছে[৩][৪][৫]। মাইক্রোসফট, গুগল, অ্যাপল এবং মজিলা প্রত্যেকে ঘোষণা করেছে যে ২০১৭ সালের মধ্যে তাদের নিজ নিজ ব্রাউজারগুলো এসএইচএ-১ ভিত্তিক এসএসএল সার্টিফিকেট গ্রহণ করা বন্ধ করে দেবে[৬][৭][৮][৯][১০][১১]।

২০১৭ সালে সিডব্লিউআই আমস্টারডাম ও গুগল ঘোষণা করে যে তারা এসএইচএ-১ এর বিরুদ্ধে সাংঘর্ষিক আক্রমণ চালাতে সক্ষম হয়েছে, এবং প্রমাণস্বরুপ একই এসএইচএ-১ হ্যাশ সম্পন্ন দুটি ভিন্ন পিডিএফ ফাইল প্রকাশ করে[১২][১৩][১৪]।

উদ্ভাবন

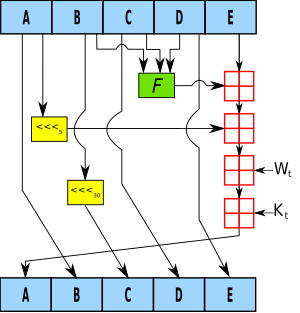

A, B, C, D এবং E এক-একটি ৩২-বিটের দশাবাচক ওয়ার্ড;

F একটি পরিবর্তনশীল অরৈখিক ফাংশন;

n চিহ্নিত করে বামদিকে বিটের n-ধাপ আবর্তন;

n চিহ্নিত করে বামদিকে বিটের n-ধাপ আবর্তন;n প্রতিটি ক্রিয়ায় পরিবর্তিত হয়;

Wt, t-তম চক্রের প্রসারিত বার্তার ওয়ার্ড;

Kt, t-তম চক্রের চক্র ধ্রুবক;

চিহ্নিত করে যোজন ভাগশেষ ২৩২।

চিহ্নিত করে যোজন ভাগশেষ ২৩২।এসএইচএ-১ এর বার্তা সারাংশ গঠনের পদ্ধতি, এমআইটির রোনাল্ড রিভেস্টের এমডি৪ ও এমডি৫ বার্তা সারাংশ অ্যালগরিদমের অনুরূপ, তবে অপেক্ষাকৃত রক্ষণশীল।

যুক্তরাষ্ট্রের সরকারের নিরাপত্তামূলক ক্যাপস্টোন প্রকল্পের আওতায় এসএইচএ-১ উদ্ভাবিত হয়েছিল[১৫]। অ্যালগোরিদমটির প্রাথমিক বিবরণী প্রকাশিত হয় ১৯৯৩ সালে যুক্তরাষ্ট্র সরকারের মান প্রণয়ন সংস্থা এনআইএসটি কর্তৃক, নিরাপদ হ্যাশ আদর্শ এফআইপিএস পিইউবি-১৮০ শিরোনামে[১৬][১৭]। এই সংস্করণ বর্তমানে এসএইচএ-০ নামে পরিচিত। প্রকাশনার অনতিকালের মধ্যেই এনএসএ এটি প্রত্যাহার করে নেয়, এবং পরবর্তী সংশোধিত সংস্করণ দ্বারা প্রতিস্থাপিত করে, যা ১৯৯৫ সালে এফআইপিএস পিইউবি-১৮০-১ এর অধীনে প্রকাশিত। এই সংশোধিত সংস্করণটিই এসএইচএ-১ নামাঙ্কিত। এসএইচএ-১ এবং এসএইচএ-০ এর মধ্যে পার্থক্য হল সংক্ষেপণ ফাংশনের বার্তা তালিকায় একটিমাত্র বিট আবর্তনে। এনএসএ এর মতে, এই পরিবর্তনের মাধ্যমে মৌলিক অ্যালগরিদমটির নিরাপত্তাজনিত একটি ত্রুটি দূর করা হয়েছে, কিন্তু এর অতিরিক্ত কোন ব্যাখ্যা পাওয়া যায় না[তথ্যসূত্র প্রয়োজন]। অবশ্য এসএইচএ-১ প্রকাশের পূর্বেই এসএইচএ-০ এর নিরাপত্তা বিপন্নকারী বিভিন্ন উন্মুক্ত কৌশল আবিষ্কৃত হয়েছিল[তথ্যসূত্র প্রয়োজন]।

প্রয়োগ

তথ্যগুপ্তিবিদ্যা

এসএইচএ-১, একাধিক বহুলব্যবহৃত নিরাপত্তামূলক সফটওয়্যার প্রযুক্তি ও যোগাযোগবিধির অংশ, যেমন টিএলএস এবং এসএসএল, পিজিপি, এসএসএইচ, এস/এমআইএমই (S/MIME), আইপিসিক (IPSec)। এসব প্রযুক্তিতে এমডি৫ ও ব্যবহার করা সম্ভব; এমডি৫ ও এসএইচএ-১ দুটোই এমডি৪ থেকে উদ্ভুত। নিনটেনডোর উই (Wii) গেমিং কনসোল চালু হবার সময় নিরাপত্তামূলক সাক্ষর যাচাইয়ের ক্ষেত্রেও অ্যালগরিদমটির ব্যবহার ছিল, কিন্তু যন্ত্রটির ফার্মওয়্যারের প্রথম সংস্করণে একটি মারাত্মক ত্রুটি এ নিরাপত্তা ব্যবস্থা এড়িয়ে যাবার সুযোগ দিত[১৮]।

যুক্তরাষ্ট্র সরকারের কিছু সফটওয়্যার প্রযুক্তিতে সংবেদনশীল তথ্যের নিরাপত্তার জন্য এসএইচএ-১ এবং এসএইচএ-১ এর ব্যবহারের আইনী বাধ্যবাধকতা ছিল, এমনকি অন্যান্য তথ্যগুপ্তকারী অ্যালগরিদম ও যোগাযোগবিধির অভ্যন্তরেও। এফআইপিএস পিইউবি-১৮০-১ ব্যক্তিগত ও ব্যবসায়িক প্রতিষ্ঠানসমূহকে এসএইচএ-১ ব্যবহারের উৎসাহ দেয়। তবে নিরাপত্তা ঝুঁকি প্রকাশিত হওয়ার পর সরকারী কাজে এসএইচএ-১ এর ব্যবহার কমিয়ে আনা হচ্ছে; এনআইএসটির বক্তব্যে, "যুক্তরাষ্ট্রীয় সংস্থাসমূহের ... সংঘর্ষ প্রতিরোধক্ষমতা প্রয়োজন এরকম ক্ষেত্রে যত দ্রুত সম্ভব এসএইচএ-১ ব্যবহার বন্ধ করা অত্যাবশ্যক... এবং ২০১০ এর পর হতে এসব ক্ষেত্রে অবশ্যই এসএইচএ-২ গোত্রীয় হ্যাশ ফাংশন ব্যবহার করা দরকার।" (গুরুত্ব মূল উক্তিতে উপস্থিত)[১৯]। যদিও পরবর্তীতে এই আবশ্যকতা শিথিল করা হয়[২০]।

নিরাপদ হ্যাশ অ্যালগরিদমের প্রকাশনার পেছনে একটি প্রধান প্রণোদনা ছিল ডিজিটাল সাঙ্কেতিক আদর্শ (ডিইএস), যাতে এটি অন্তর্ভুক্ত হয়েছে।

এসএইচএসিএএল (SHACAL) ব্লক সাঙ্কেতিকলিপির ভিত্তি হিসেবে এসএইচএ হ্যাশ ফাংশনসমূহ ব্যবহৃত হয়েছে।

তথ্যের শুদ্ধতা

সংস্করণ নিয়ন্ত্রণ প্রযুক্তি যেমন গিট, মার্কুরিয়াল ও মোনোটোন এসএইচএ-১ ব্যবহার করে, তবে নিরাপত্তার উদ্দেশ্যে নয়, নির্দিষ্ট সংস্করণ চিহ্নিত করা ও তথ্যের কোন পরিবর্তন হয়নি তা নিশ্চিত করার জন্য। লিনাস টরভাল্ডস গিটের সম্পর্কে বলেন:

- যদি আপনার ডিস্কে ত্রুটি থাকে, ডির্যামে ত্রুটি থাকে, যেকোন রকমের কোন সমস্যাই হোক, গিট তা শনাক্ত করবে। এটা কোন সম্ভাবনার কথা নয়, এটা একটা নিশ্চয়তা। কোন লোক অনিষ্টের চেষ্টা করতে পারে, তারা সফল হবে না। ... কেউই এসএইচএ-১ ভাঙতে পারে নি, কিন্তু এসএইচএ-১, গিটের কথা বিবেচনা করলে, মোটেই কোন নিরাপত্তা সুবিধা নয়। এটা কেবলই একটা সামঞ্জস্যের পরীক্ষা। নিরাপত্তার ব্যাপারগুলো অন্য কোথাও, তাই অনেকেই ধরে নেয় যেহেতু গিট এসএইচএ-১ ব্যবহার করে, আর এসএইচএ-১ নিরাপত্তার জন্য ব্যবহৃত হয়, সেহেতু তার ভাবে, আচ্ছা, এটা একটা বিরাট নিরাপত্তা সুবিধা। কিন্তু এখানে নিরাপত্তার সাথে এর কোন সম্পর্ক নেই, এটা শুধুই আপনি পেতে পারেন এমন সর্বোত্তম হ্যাশ। ...

- আমি আপনাকে নিশ্চয়তা দিচ্ছি, আপনি যদি গিটে কোন তথ্য রাখেন, আপনি বিশ্বাস রাখতে পারেন যে পাঁচ বছর পর, আপনার হার্ড ড্রাইভ থেকে ডিভিডিতে, এবং যেকোন নতুন প্রযুক্তিতে কপি করে নেয়ার পর, পাঁচ বছর পর আপনি যাচাই করে নিতে পারবেন যে তথ্যটি জমা রেখেছিলেন, ঠিক সেই একই তথ্য ফিরে পাচ্ছেন।

- এ বিষয়ে আমার গুরুত্ব দেয়ার একটা বড় কারণ হচ্ছে, আমাদের বিটকিপার সাইটে একবার অনধিকার প্রবেশের ঘটনা ঘটেছিল, কিছু লোক [লিনাক্স] কার্নেলের সোর্স কোড সংগ্রহ নষ্ট করতে চেয়েছিল[২১]। তবে গিটে নিরাপত্তার কাজে এসএইচএ-১ এর দ্বিতীয় প্রি-ইমেজ প্রতিরোধক্ষমতার প্রয়োগ হয় না, কারণ গিট সবসময় সংঘর্ষের ক্ষেত্রে সবচেয়ে পুরোনো সংস্করণটি বাছাই করে, যা আক্রমণকারীর ফাইল ওভাররাইট করা থেকে বিরত রাখে।[২২]

তথ্যগুপ্তিবিশ্লেষণ ও যাচাই

যদি একটি হ্যাশ ফাংশনে বার্তা সারাংশের দৈর্ঘ্য হয় L, তাহলে ব্রুট ফোর্স সন্ধানে প্রায় ২L ধাপের মধ্যেই যেকোন সারাংশের জন্য উপযুক্ত একটি বার্তা পাওয়া যাবে। একে প্রিইমেজ আক্রমণ বলা হয় এবং এর ব্যবহারিকতা L এর আকার ও কম্পিউটার হার্ডওয়্যারের ওপর নির্ভর করে। তবে একটি সংঘর্ষ, অর্থাৎ একই বার্তা সারাংশ উৎপাদনকারী দুটি ভিন্ন বার্তা, পাওয়ার জন্য জন্মদিন আক্রমণ পদ্ধতিতে গড়ে কেবল ১.২×২L/২ টি ধাপের প্রয়োজন পড়ে। একারণে কোন হ্যাশ ফাংশনের শক্তি তার বার্তা সারাংশের অর্ধেক দৈর্ঘ্যের প্রতিসম সংকেতলিপির সাথে তুলনীয়। তাই প্রাথমিকভাবে, এসএইচএ-১, যার বার্তা সারাংশ দৈর্ঘ্য ১৬০ বিট, এর শক্তি ৮০ বিট বলে ধরা হয়েছিল।

২০০৫ সালে তথ্যগুপ্তিবিদবর্গ Xiaoyun Wang, Yiqun Lisa Yin, এবং Hongbo Yu এসএইচ-০ এর সংঘর্ষ জোড় আবিষ্কার করেন এবং এমন কিছু অ্যালগরিদম পান যার মাধ্যমে এসএইচএ-১ এর জন্য ২৮০ ধাপের অনেক আগেই সংঘর্ষ জোড় বের করা সম্ভব[২৩]।

ব্যবহারিক নিরাপত্তার জন্য এসব নতুন আক্রমণের একটা বড় আশঙ্কার ব্যাপার হচ্ছে এর মধ্য দিয়ে আরও কার্যকর আক্রমণ আবিষ্কারের পথ সুগম হয়। এই আশঙ্কার সত্যতা এখনও প্রমাণিতব্য, তবে অধিক শক্তিশালী হ্যাশ ব্যবহার করা সমীচীন বলে মনে করা হয়[কার মতে?]। ক্রিপ্টোগ্রাফিক হ্যাশের ব্যবহার হয় এমন কিছু ক্ষেত্রে, যেমন, পাসওয়ার্ড ভান্ডার, সংঘর্ষ আক্রমণে সামান্যই ক্ষতিগ্রস্ত হয়। কোন অ্যাকাউন্টের পাসওয়ার্ড গঠন করতে হলে প্রিইমেজ আক্রমণ করতে হয়, এবং আসল পাসওয়ার্ডটির হ্যাশও দরকার হয়, যা নগণ্য নাও হতে পারে। এসব আক্রমণে পাসওয়ার্ডের সাঙ্কেতীকিকরণ নাকচ করতে পারার সম্ভাবনা নেই। (তবে উল্লেখ্য যে একটি শক্তিশালী পাসওয়ার্ড হ্যাশও দূর্বল মূল পাসওয়ার্ডের বিরুদ্ধে ব্রুট ফোর্স আক্রমণ প্রতিরোধ করতে পারে না।)

ডিজিটাল নথিপত্রের স্বাক্ষরের ক্ষেত্রে, কোন বিদ্যমান নথি থেকে আক্রমণকারী স্বাক্ষরটি নকল করতে পারে না। আক্রমণকারীর একজোড়া নথি তৈরি করতে হয়, একটি স্বাভাবিক ও অপরটি বিপজ্জনক, এবং গোপন চাবির বাহককে দিয়ে স্বাভাবিক নথিটি স্বাক্ষর করিয়ে নিতে হয়। অনেক বাস্তব ব্যবহারিক ক্ষেত্রে এই পদ্ধতি সম্ভব হতে পারে; ২০০৮ এর শেষ পর্যন্ত এমডি৫ সংঘর্ষ কাজে লাগিয়ে নকল টিএলএস সনদ তৈরি করা সম্ভব ছিল[২৪]।

অ্যালগরিদমগুলোর ব্লকভিত্তিক ও পুনরাবৃত্তিক বৈশিষ্ট্য এবং বাড়তি চূড়ান্ত ধাপের অনুপস্থিতির কারণে, সব এসএইচএ ফাংশনই (এসএইচএ-৩ ব্যতীত[২৫]) দৈর্ঘ্য সম্প্রসারণ আক্রমণ ও আংশিক-বার্তা সংঘর্ষ আক্রমণের প্রতি দূর্বল[২৬]। এসব আক্রমণ পদ্ধতি ব্যবহার করে বার্তা নকল করার জন্য প্রয়োজন কেবল একটি চাবি-নির্ভর হ্যাশ—SHA(বার্তা || চাবি) অথবা SHA(চাবি || বার্তা)—এবং চাবি না জানা থাকলেও বার্তাটি দীর্ঘায়িত করে পুনরায় হ্যাশ গঠন করা। এধরণের আক্রমণ প্রতিহত করার একটি সহজ উপায় হল দুইবার হ্যাশ গঠন করা: SHAd(বার্তা) = SHA(SHA(0b || বার্তা)) (0b, শূন্য ব্লক, এর দৈর্ঘ্য হ্যাশ ফাংশনের ব্লক আকারের সমান)।

আক্রমণ

এসএইচএপেনিং (SHApenning)

On ২০১৫-১০-০৮, মার্ক স্টিভেন্স, পিয়েরে কার্পমান, এবং থমাস পেরিন, এসএইচএ-১ ফাংশনের সংক্ষেপণ ফাংশনের বিপরীতে একটি ঐচ্ছিক প্রারম্ভিক মানভিত্তিক (freestart) সংঘর্ষ আক্রমণ প্রকাশ করেন যাতে মাত্র ২৫৭ ধাপ প্রয়োজন। এটি সরাসরি সম্পূর্ণ এসএইচএ-১ হ্যাশ ফাংশনের বিপরীতে সংঘর্ষে পরিণত হয় না (কারণ সেক্ষেত্রে আক্রমণকারী প্রারম্ভিক মান বা দশা ঐচ্ছিকভাবে নির্ধারণ করতে পারে না), তবে এসএইচএ-১ এর নিরাপত্তার দাবিকে খাটো করে দেয়। বিশেষত, এই প্রথমবার সম্পূর্ণ এসএইচএ-১ এর বিরুদ্ধে কোন আক্রমণ প্রদর্শিত হয়েছিল; পূর্ববর্তী আক্রমণসমূহ বাস্তবে চালানো তার আবিষ্কারকদের জন্য অতি ব্যয়বহুল ছিল। আবিষ্কারকগণ এসএইচএ-১ এর ক্রিপ্টোবিশ্লেষণে তাঁদের এই যুগান্তকারী সাফল্যের নাম দেন এসএইচএপেনিং, The SHAppening.[৪]

এই পদ্ধতিটি আবিষ্কারকদের পূর্ববর্তী কাজ, ও জ্যো এবং পেরিনের বিকল্প-পথ (বা বুমেরাং) গতিবৃদ্ধি কৌশলের ভিত্তিতে গঠিত। আক্রমণটি চালানোর জন্য এনভিডিয়ার উচ্চক্ষমতাসম্পন্ন/সাশ্রয়ী জিপিইউ ব্যবহৃত হয়েছিল। মোট ৬৪টি গ্রাফিক্স কার্ডের সমন্বয়ে গঠিত ১৬-নোডের প্রসেসিংগুচ্ছে সংঘর্ষটি পাওয়া গিয়েছিল। আবিষ্কারকগণ আন্দাজ করেন যে, আমাজনের ইসি২-তে ইউএস$২,০০০ ব্যয়ে জিপিইউ সময় ভাড়া করে তাঁদের সমকক্ষ সংঘর্ষ পাওয়া সম্ভব।[৪]

আবিষ্কারকরা আরও অনুমান করেন যে, আক্রমণটির প্রকাশকালে সম্পূর্ণ এসএইচএ-১ হ্যাশের বিপরীতে সংঘর্ষ উৎপাদনের জন্য ইউএস$ ৭৫হাজার থেকে ইউএস$ ১লক্ষ ২০ হাজার খরচের ইসি২ জিপিইউ/সিপিইউ সময়ই যথেষ্ট, যা সন্ত্রাসী সংগঠন এবং জাতীয় গোয়েন্দা সংস্থাগুলোর বাজেটে সহজলভ্য। এ কারণে তাঁরা পরামর্শ দেন যত দ্রুত সম্ভব এসএইচএ-১ প্রচলন বন্ধ করা উচিত[৪]।

এসএইচএটার্ড (SHAttered) – প্রথম উন্মোচিত সংঘর্ষ

On ২৩ ফেব্রুয়ারি ২০১৭, সিডব্লিউআই (Centrum Wiskunde & Informatica) এবং গুগল এসএইচএটার্ড (SHAttered) আক্রমণের ঘোষনা দেয়, যার মাধ্যমে তারা একই হ্যাশসম্পন্ন দুটি ভিন্ন পিডিএফ ফাইল তৈরি করে, প্রায় ২৬৩.১ এসএইচএ-১ ধাপের মধ্যে। এ আক্রমণ ব্রুট ফোর্স ব্যবহার করে জন্মদিন আক্রমণ পদ্ধতিতে এসএইচএ-১ সংঘর্ষ সন্ধান (যাতে প্রায় ২৮০ টি ধাপ প্রয়োজন) এর চেয়ে প্রায় ১০০,০০০ গুণ দ্রুততর। এই আক্রমণের জন্য প্রয়োজন হয়েছিল "৬,৫০০ বছরব্যাপী একক-সিপিইউ এবং ১১০ বছরব্যাপী একক-জিপিইউএর কার্যকারিতার সমতুল্য হিসাবক্ষমতা"[২৭][১৪]।

এসএইচএ-০

ক্রিপ্টো (CRYPTO) ৯৮-তে, দুজন ফ্রেঞ্চ গবেষক, ফ্লোরেন্ত শ্যাবা এবং আন্তন জ্যো, এসএইচএ-০ এর বিরুদ্ধে একটি আক্রমণ প্রকাশ করেন: যার মাধ্যমে ২৬১ ধাপের মধ্যে হ্যাশ সংঘর্ষ পাওয়া যায়, যা সম-আকারের আদর্শ হ্যাশ ফাংশনের প্রয়োজনীয় ২৮০ চেয়ে অনেক কম[২৮]।

২০০৪ সালে, বিহাম এবং চেন এসএইচএ-০ এর আংশিক-সংঘর্ষ আবিষ্কার করেন—two messages that hash to nearly the same value; in this case, 142 out of the 160 bits are equal. They also found full collisions of SHA-0 reduced to 62 out of its 80 rounds.[২৯]

Subsequently, on 12 August 2004, a collision for the full SHA-0 algorithm was announced by Joux, Carribault, Lemuet, and Jalby. This was done by using a generalization of the Chabaud and Joux attack. Finding the collision had complexity 251 and took about 80,000 processor-hours on a supercomputer with 256 Itanium 2 processors (equivalent to 13 days of full-time use of the computer).

On 17 August 2004, at the Rump Session of CRYPTO 2004, preliminary results were announced by Wang, Feng, Lai, and Yu, about an attack on MD5, SHA-0 and other hash functions. The complexity of their attack on SHA-0 is 240, significantly better than the attack by Joux et al.[৩০][৩১]

In February 2005, an attack by Xiaoyun Wang, Yiqun Lisa Yin, and Hongbo Yu was announced which could find collisions in SHA-0 in 239 operations.[৩২][৩৩]

Another attack in 2008 applying the boomerang attack brought the complexity of finding collisions down to 233.6, which is estimated to take 1 hour on an average PC.[৩৪]

In light of the results for SHA-0, some experts[কে?] suggested that plans for the use of SHA-1 in new cryptosystems should be reconsidered. After the CRYPTO 2004 results were published, NIST announced that they planned to phase out the use of SHA-1 by 2010 in favor of the SHA-2 variants.[৩৫]

প্রাতিষ্ঠানিক যাচাই

এফআইপিএস-স্বীকৃত সকল নিরাপত্তা ফাংশনের প্রয়োগের প্রাতিষ্ঠানিক যাচাই করার জন্য রয়েছে সিএমভিপি কার্যক্রম, যা এনআইএসটি এবং যোগাযোগ নিরাপত্তা প্রতিষ্ঠান (সিএসই) কর্তৃক পরিচালিত। অপ্রাতিষ্ঠানিক যাচাই এর জন্য অতি উচ্চ সংখ্যক পরীক্ষামূলক তথ্য উৎপাদনকারী একটি প্যাকেজ এফআইপিএস এর ওয়েবসাইটে অবমুক্ত করা আছে; তবে এর প্রাপ্ত যাচাইয়ের ফলাফল প্রাতিষ্ঠানিক সিএমভিপি কার্যক্রমের ফলাফলকে প্রতিস্থাপন করে না, কিছু কিছু ক্ষেত্রে যার আইনি বাধ্যবাধকতা পর্যন্ত রয়েছে।

২০১৩ এর ডিসেম্বর পর্যন্ত, এসএইচএ-১ এর ২০০০ এরও অধিক যাচাইকৃত প্রয়োগ রয়েছে, যার মধ্যে ১৪টি, ৮ এর গুণনীয়ক নয়, এমন দৈর্ঘ্যের বার্তা প্রক্রিয়াকরণ করতে সক্ষম (এসএইচএস যাচাই তালিকা দেখুন)।

উদাহরণ ও খসড়া কোড

হ্যাশের উদাহরণ

ষষ্ঠদশমিক এবং বেজ৬৪-এ দ্বিমিক থেকে আসকি এনকোডিংয়ে এসএইচএ-১ বার্তা সারাংশের উদাহরণ:

SHA1("সকল দেশের রাণী সে যে আমার জন্মভূমি')

ষষ্ঠদশমিক: 06b0a868580d00bf80322cac8519e6745f95bf0d

দ্বিমিক থেকে আসকি এনকোডিংয়ের বেজ৬৪: BrCoaFgNAL8/MiysPxnmdF8/vw0=

মূল বার্তার খুব সামান্য কোন পরিবর্তনেও হ্যাশের অনেক বিটের পরিবর্তনের অতি উচ্চ সম্ভাবনা তৈরি হয় (তুষারধ্বস ইফেক্টের প্রভাবে)। যেমন, রাণী শব্দটিতে ণ কে ন তে পরিবর্তন করায় হ্যাশের ১৬০ বিটের মধ্যে ১৫২ বিটই ভিন্ন হয়ে যায়:

SHA1("সকল দেশের রানী সে যে আমার জন্মভূমি")

ষষ্ঠদশমিক: d03a0d3689515bbe1f4217972d5cc93d98c9f9c9

দ্বিমিক থেকে আসকি এনকোডিংয়ের বেজ৬৪: 0DoNNj9RW74fQhc/LVzJPT/J+ck=

শুন্য দৈর্ঘ্যের বার্তার হ্যাশ:

SHA1("")

ষষ্ঠদশমিক: da39a3ee5e6b4b0d3255bfef95601890afd80709

দ্বিমিক থেকে আসকি এনকোডিংয়ের বেজ৬৪: 2jmj7l5rSw0yVb/vlWAYkK/YBwk=

এসএইচএ-১ এর খসড়া কোড

এসএইচএ-১ অ্যালগরিদমের খসড়া কোড এখানে দেখানো হচ্ছে:

টীকা ১: সব চলক চিহ্নবিহীন ৩২-বিটের মান এবং হিসাবনিকাশকালে ভাগশেষ ২৩২ অধিক্রমণ করে, ব্যতিক্রম: ml, বার্তার দৈর্ঘ্য, যা ৬৪-বিটের মান, এবং hh, বার্তা সারাংশ, যা ১৬০-বিটের মান। টীকা ২: সব ধ্রুবক বিগ-এন্ডিয়ান। অর্থাৎ প্রতিটি ওয়ার্ডে গুরুতর বাইটটি সর্ববামে অবস্থিত হয় চলক মানগুলোর সূচনা: h0 = 0x67452301 h1 = 0xEFCDAB89 h2 = 0x98BADCFE h3 = 0x10325476 h4 = 0xC3D2E1F0 ml = message length in bits প্রাক-প্রক্রিয়াকরণ: append the bit '1' to the message যেমন, যদি বার্তার দৈর্ঘ্য ৮ বিটের গুননীয়ক হয়, তবে 0x80 যোগ করে append 0 ≤ k < 512 bits '0', such that the resulting message length in bits is congruent to −64 ≡ 448 (mod 512) append ml as a 64-bit big-endian integer ফলে মোট দৈর্ঘ্য ৫১২ বিটের গুণনীয়ক বার্তাটিকে ক্রমানুসারে ৫১২-বিটের খন্ডে ভাগ করে প্রক্রিয়াকরণ: break message into 512-bit chunks for each chunk break chunk into sixteen 32-bit big-endian words w[i], 0 ≤ i ≤ 15 ১৬টি ৩২-বিট ওয়ার্ডকে আশিটি ৩২-বিট ওয়ার্ডে বর্ধিত করা: for i from 16 to 79 w[i] = (w[i-3] xor w[i-8] xor w[i-14] xor w[i-16]) leftrotate 1 বর্তমান খন্ডের জন্য হ্যাশগুলোর প্রারম্ভিক মান: a = h0 b = h1 c = h2 d = h3 e = h4 মূল চক্র:[১][৩৬] for i from 0 to 79 if 0 ≤ i ≤ 19 then f = (b and c) or ((not b) and d) k = 0x5A827999 else if 20 ≤ i ≤ 39 f = b xor c xor d k = 0x6ED9EBA1 else if 40 ≤ i ≤ 59 f = (b and c) or (b and d) or (c and d) k = 0x8F1BBCDC else if 60 ≤ i ≤ 79 f = b xor c xor d k = 0xCA62C1D6 temp = (a leftrotate 5) + f + e + k + w[i] e = d d = c c = b leftrotate 30 b = a a = temp এ পর্যন্ত প্রাপ্ত ফলের সাথে বর্তমান খন্ডের হ্যাশ সংযোজন: h0 = h0 + a h1 = h1 + b h2 = h2 + c h3 = h3 + d h4 = h4 + e ১৬০-বিট এর মান হিসেবে চূড়ান্ত হ্যাশ (big-endian) গঠন: hh = (h0 leftshift 128) or (h1 leftshift 96) or (h2 leftshift 64) or (h3 leftshift 32) or h4

এখানে hh হল বার্তা সারাংশ, যা ষষ্ঠদশমিক পদ্ধতিতে দেখানো যায়, তবে প্রায়ই দ্বিমিক থেকে আসকি এর বেজ৬৪ এনকোডিংয়ে লেখা হয়।

ধ্রুবক রাশিগুলো চাতুর্যবিহীন সংখ্যা হিসেবে বাছাই করা: চারটি চক্র ধ্রুবক k হল ২, ৩, ৫ ও ১০ এর বর্গমূলের ২৩০ গুণ। প্রথম চারটি প্রারম্ভিক মান, h0 থেকে h3, ওই একই রাশিগুলোর এমডি৫ হ্যাশ, এবং পঞ্চম h4 মানটিও একই ধরণের।

এফআইপিএস পিইউবি ১৮০-১ এ দেখানো পদ্ধতির পরিবর্তে নিম্নোক্ত সমীকরণগুলো ব্যবহার করেও মূল চক্রে f এর মান নির্ধারণ করা সম্ভব:

c এবং d এর মধ্যে বিট-ভিত্তিক বাছাই, b দ্বারা নিয়ন্ত্রিত। (0 ≤ i ≤ 19): f = d xor (b and (c xor d)) (বিকল্প ১) (0 ≤ i ≤ 19): f = (b and c) xor ((not b) and d) (বিকল্প ২) (0 ≤ i ≤ 19): f = (b and c) + ((not b) and d) (বিকল্প ৩) (0 ≤ i ≤ 19): f = vec_sel(d, c, b) (বিকল্প ৪) বিট-ভিত্তিক গরিষ্ঠতা ফাংশন। (40 ≤ i ≤ 59): f = (b and c) or (d and (b or c)) (বিকল্প ১) (40 ≤ i ≤ 59): f = (b and c) or (d and (b xor c)) (বিকল্প ২) (40 ≤ i ≤ 59): f = (b and c) + (d and (b xor c)) (বিকল্প ৩) (40 ≤ i ≤ 59): f = (b and c) xor (b and d) xor (c and d) (বিকল্প ৪) (40 ≤ i ≤ 59): f = vec_sel(c, b, c xor d) (বিকল্প ৫)

এটিও দেখানো হয়েছে[৩৭] যে ৩২–৭৯ তম চক্রে এই হিসাবটি:

w[i] = (w[i-3] xor w[i-8] xor w[i-14] xor w[i-16]) leftrotate 1

এভাবেও করা যায়:

w[i] = (w[i-6] xor w[i-16] xor w[i-28] xor w[i-32]) leftrotate 2

এই পরিবর্তন সব মানগুলোকে ৬৪-বিটে সারিবদ্ধ রাখে এবং w[i-3] এর নির্ভরশীলতা তুলে নেয়, ফলে অ্যালগরিদমটিকে ৪টি সমতুল্য এক্স৮৬ এসএসই প্রক্রিয়ার ভেক্টর দৈর্ঘ্য সম্পন্ন অধিক কার্যকর এসআইএমডি রুপায়ণ করা সম্ভব হয়।

এসএইচএ ফাংশনসমূহের তুলনা

নিচের সারণীতে আভ্যন্তরীণ দশা বলতে প্রতিটি তথ্য সারির সংক্ষেপণের পর "আভ্যন্তরীণ হ্যাশের সমষ্টি" বোঝায়। টেমপ্লেট:আরও তথ্য

উল্লেখ্য, কর্মক্ষমতা কেবল অ্যালগরিদম নয়, নির্দিষ্ট প্রয়োগ ও ব্যবহৃত হার্ডওয়্যারের ওপরও নির্ভর করে। ওপেনএসএসএল সফটওয়্যার প্রোগ্রামে অন্তর্ভুক্ত একটি speed কমান্ড আছে, যা ব্যবহারকারীর কম্পিউটারে বিভিন্ন অ্যালগরিদমগুলোর কর্মক্ষমতার মাত্রা নির্ণয় করতে পারে।

| অ্যালগোরিদম ও বিকল্পসমূহ | আউটপুটের আকার (বিট) |

আভ্যন্তরীণ দশার আকার (বিট) |

ব্লকের আকার (বিট) |

বার্তার সর্বোচ্চ আকার (বিট) |

চক্র | প্রণালী | নিরাপত্তা বিট (তথ্য) |

দৈর্ঘ্য প্রসারণ আক্রমণের প্রতিরোধক্ষমতা |

স্কাইলেকে কার্যকারিতা (মধ্যমা সিপিবি)[৩৮] | প্রথম প্রকাশ | ||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| দীর্ঘ বার্তা | ৮ বাইট | |||||||||||

| এমডি৫ (তুল্য হিসেবে) | ১২৮ | ১২৮ (৪ × ৩২) |

৫১২ | অসীম[৩৯] | ৬৪ | And, Xor, Rot, Add (mod 232), Or | <৬৪ (প্রাপ্ত সংঘর্ষ) |

০ | ৪.৯৯ | ৫৫.০০ | ১৯৯২ | |

| এসএইচএ-০ | ১৬০ | ১৬০ (৫ × ৩২) |

৫১২ | ২৬৪ − ১ | ৮০ | And, Xor, Rot, Add (mod 232), Or | <৩৪ (প্রাপ্ত সংঘর্ষ) |

০ | ≈ এসএইচএ-১ | ≈ এসএইচএ-১ | ১৯৯৩ | |

| এসএইচএ-১ | <৬৩ (প্রাপ্ত সংঘর্ষ[৪০]) |

৩.৪৭ | ৫২.০০ | ১৯৯৫ | ||||||||

| এসএইচএ-২ | এসএইচএ-২২৪ এসএইচএ-২৫৬ |

২২৪ ২৫৬ |

২৫৬ (৮ × ৩২) |

৫১২ | ২৬৪ − ১ | ৬৪ | And, Xor, Rot, Add (mod 232), Or, Shr | ১১২ ১২৮ |

৩২ ০ |

৭.৬২ ৭.৬৩ |

৮৪.৫০ ৮৫.২৫ |

২০০৪ ২০০১ |

| এসএইচএ-৩৮৪ এসএইচএ-৫১২ |

৩৮৪ ৫১২ |

৫১২ (৮ × ৬৪) |

১০২৪ | ২১২৮ − ১ | ৮০ | And, Xor, Rot, Add (mod 264), Or, Shr | ১৯২ ২৫৬ |

১২৮ (≤ ৩৮৪) ০ |

৫.১২ ৫.০৬ |

১৩৫.৭৫ ১৩৫.৫০ | ||

| এসএইচএ-৫১২/২২৪ এসএইচএ-৫১২/২৫৬ |

২২৪ ২৫৬ |

১১২ ১২৮ |

২৮৮ ২৫৬ |

≈ এসএইচএ-৩৮৪ | ≈ এসএইচএ-৩৮৪ | |||||||

| এসএইচএ-৩ | এসএইচএ৩-২২৪ এসএইচএ৩-২৫৬ এসএইচএ৩-৩৮৪ এসএইচএ৩-৫১২ |

২২৪ ২৫৬ ৩৮৪ ৫১২ |

১৬০০ (৫ × ৫ × ৬৪) |

১১৫২ ১০৮৮ ৮৩২ ৫৭৬ |

অসীম[৪১] | ২৪[৪২] | And, Xor, Rot, Not | ১১২ ১২৮ ১৯২ ২৫৬ |

৪৪৮ ৫১২ ৭৬৮ ১০২৪ |

৮.১২ ৮.৫৯ ১১.০৬ ১৫.৮৮ |

১৫৪.২৫ ১৫৫.৫০ ১৬৪.০০ ১৬৪.০০ |

২০১৫ |

| এসএইচএকেই১২৮ এসএইচএকেই২৫৬ |

d (যথেচ্ছ) d (যথেচ্ছ) |

১৩৪৪ ১০৮৮ |

min(d/২, ১২৮) min(d/২, ২৫৬) |

২৫৬ ৫১২ |

৭.০৮ ৮.৫৯ |

১৫৫.২৫ ১৫৫.৫০ | ||||||

টীকা

- ↑ ক খ http://csrc.nist.gov/publications/fips/fips180-4/fips-180-4.pdf

- ↑ Schneier, Bruce (ফেব্রুয়ারি ১৮, ২০০৫)। "Schneier on Security: Cryptanalysis of SHA-1"।

- ↑ "NIST.gov – Computer Security Division – Computer Security Resource Center"।

- ↑ ক খ গ ঘ Stevens1, Marc; Karpman, Pierre; Peyrin, Thomas। "The SHAppening: freestart collisions for SHA-1"। সংগ্রহের তারিখ ২০১৫-১০-০৯।

- ↑ Schneier, Bruce (৮ অক্টোবর ২০১৫)। "SHA-1 Freestart Collision"। Schneier on Security।

- ↑ "Windows Enforcement of Authenticode Code Signing and Timestamping"। Microsoft। ২০১৫-০৯-২৪। সংগ্রহের তারিখ ২০১৬-০৮-০৭।

- ↑ "Intent to Deprecate: SHA-1 certificates"। Google। ২০১৪-০৯-০৩। সংগ্রহের তারিখ ২০১৪-০৯-০৪।

- ↑ "Safari and WebKit ending support for SHA-1 certificates – Apple Support"। Apple Inc.। ২০১৭-০১-২৪। সংগ্রহের তারিখ ২০১৭-০২-০৪।

- ↑ "Bug 942515 – stop accepting SHA-1-based SSL certificates with notBefore >= 2014-03-01 and notAfter >= 2017-01-01, or any SHA-1-based SSL certificates after 2017-01-01"। Mozilla। সংগ্রহের তারিখ ২০১৪-০৯-০৪।

- ↑ "CA:Problematic Practices – MozillaWiki"। Mozilla। সংগ্রহের তারিখ ২০১৪-০৯-০৯।

- ↑ "Phasing Out Certificates with SHA-1 based Signature Algorithms | Mozilla Security Blog"। Mozilla। ২০১৪-০৯-২৩। সংগ্রহের তারিখ ২০১৪-০৯-২৪।

- ↑ "CWI, Google announce first collision for Industry Security Standard SHA-1"। সংগ্রহের তারিখ ২০১৭-০২-২৩।

- ↑ টেমপ্লেট:Cite blog

- ↑ ক খ "SHAttered"। সংগ্রহের তারিখ ২০১৭-০২-২৩।

- ↑ RSA FAQ on Capstone

- ↑ Selvarani, R.; Aswatha, Kumar; T V Suresh, Kumar (২০১২)। Proceedings of International Conference on Advances in Computing। Springer Science & Business Media। পৃষ্ঠা 551। আইএসবিএন 978-81-322-0740-5।

- ↑ Secure Hash Standard, Federal Information Processing Standards Publication FIPS PUB 180, National Institute of Standards and Technology, ১১ মে ১৯৯৩

- ↑ Domke, Felix aka "tmbinc" (২০০৮-০৪-২৪)। "Thank you, Datel"। সংগ্রহের তারিখ ২০১৪-১০-০৫।

For verifying the hash (which is the only thing they verify in the signature), they have chosen to use a function (strncmp) which stops on the first nullbyte – with a positive result. Out of the 160 bits of the SHA1-hash, up to 152 bits are thrown away.

- ↑ National Institute on Standards and Technology Computer Security Resource Center, NIST's March 2006 Policy on Hash Functions, accessed September 28, 2012.

- ↑ National Institute on Standards and Technology Computer Security Resource Center, NIST's Policy on Hash Functions, accessed September 28, 2012.

- ↑ "Tech Talk: Linus Torvalds on git"। সংগ্রহের তারিখ নভেম্বর ১৩, ২০১৩।

- ↑ Torvalds, Linus। "Re: Starting to think about sha-256?"। marc.info। সংগ্রহের তারিখ ৩০ মে ২০১৬।

- ↑ Wang, Xiaoyun; Yin, Yiqun Lisa; Yu, Hongbo (২০০৫-০৮-১৪)। "Finding Collisions in the Full SHA-1"। Advances in Cryptology – CRYPTO 2005 (ইংরেজি ভাষায়)। Springer, Berlin, Heidelberg: 17–36। ডিওআই:10.1007/11535218_2।

- ↑ Sotirov, Alexander; Stevens, Marc; Appelbaum, Jacob; Lenstra, Arjen; Molnar, David; Osvik, Dag Arne; de Weger, Benne (ডিসেম্বর ৩০, ২০০৮)। "MD5 considered harmful today: Creating a rogue CA certificate"। সংগ্রহের তারিখ মার্চ ২৯, ২০০৯।

- ↑ "Strengths of Keccak – Design and security"। The Keccak sponge function family। Keccak team। সংগ্রহের তারিখ ২০ সেপ্টেম্বর ২০১৫।

Unlike SHA-1 and SHA-2, Keccak does not have the length-extension weakness, hence does not need the HMAC nested construction. Instead, MAC computation can be performed by simply prepending the message with the key.

- ↑ Niels Ferguson, Bruce Schneier, and Tadayoshi Kohno, Cryptography Engineering, John Wiley & Sons, 2010. আইএসবিএন ৯৭৮-০-৪৭০-৪৭৪২৪-২

- ↑ উদ্ধৃতি ত্রুটি:

<ref>ট্যাগ বৈধ নয়;shatteredpaperনামের সূত্রটির জন্য কোন লেখা প্রদান করা হয়নি - ↑ Chabaud, Florent; Joux, Antoine (১৯৯৮)। Differential Collisions in SHA-0 (পিডিএফ)। CRYPTO '98।

- ↑ Biham, Eli; Chen, Rafi। "Near-Collisions of SHA-0" (পিডিএফ)।

- ↑ "Report from Crypto 2004"।

- ↑ Grieu, Francois (১৮ আগস্ট ২০০৪)। "Re: Any advance news from the crypto rump session?"। সংবাদগোষ্ঠী: sci.crypt। event occurs at 05:06:02 +0200। ইউজনেট: fgrieu-05A994.05060218082004@individual.net।

- ↑ "SHA-1 Broken – Schneier on Security"।

- ↑ (চীনা) Sdu.edu.cn, Shandong University

- ↑ Manuel, Stéphane; Peyrin, Thomas (২০০৮-০২-১১)। "Collisions on SHA-0 in One Hour"।

- ↑ National Institute of Standards and Technology

- ↑ "RFC 3174 – US Secure Hash Algorithm 1 (SHA1)"।

- ↑ Locktyukhin, Max; Farrel, Kathy (২০১০-০৩-৩১), "Improving the Performance of the Secure Hash Algorithm (SHA-1)", Intel Software Knowledge Base, Intel, সংগ্রহের তারিখ ২০১০-০৪-০২

- ↑ http://bench.cr.yp.to/results-hash.html#amd64-skylake

- ↑ "The MD5 Message-Digest Algorithm"। সংগ্রহের তারিখ ২০১৬-০৪-১৮।

In the unlikely event that b is greater than 2^64, then only the low-order 64 bits of b are used.

- ↑ "Announcing the first SHA1 collision"। সংগ্রহের তারিখ ২০১৭-০২-২৩।

- ↑ "The Sponge Functions Corner"। সংগ্রহের তারিখ ২০১৬-০১-২৭।

- ↑ "The Keccak sponge function family"। সংগ্রহের তারিখ ২০১৬-০১-২৭।

তথ্যসূত্র

- Florent Chabaud, Antoine Joux: Differential Collisions in SHA-0. CRYPTO 1998. pp56–71

- Eli Biham, Rafi Chen, Near-Collisions of SHA-0, Cryptology ePrint Archive, Report 2004/146, 2004 (appeared on CRYPTO 2004), IACR.org

- Xiaoyun Wang, Hongbo Yu and Yiqun Lisa Yin, Efficient Collision Search Attacks on SHA-0, CRYPTO 2005, CMU.edu

- Xiaoyun Wang, Yiqun Lisa Yin and Hongbo Yu, Finding Collisions in the Full SHA-1, Crypto 2005 MIT.edu

- Henri Gilbert, Helena Handschuh: Security Analysis of SHA-256 and Sisters. Selected Areas in Cryptography 2003: pp175–193

- unixwiz.net

- "Proposed Revision of Federal Information Processing Standard (FIPS) 180, Secure Hash Standard"। Federal Register। 59 (131): 35317–35318। ১৯৯৪-০৭-১১। সংগ্রহের তারিখ ২০০৭-০৪-২৬।

- A. Cilardo, L. Esposito, A. Veniero, A. Mazzeo, V. Beltran, E. Ayugadé, A CellBE-based HPC application for the analysis of vulnerabilities in cryptographic hash functions, High Performance Computing and Communication international conference, August 2010

বহিঃসংযোগ

- CSRC Cryptographic Toolkit – নিরাপদ হ্যাশ আদর্শের উদ্দেশ্যে এনআইএসটি এর প্রাতিষ্ঠানিক ওয়েবসাইট

- FIPS 180-4: Secure Hash Standard (SHS)

- RFC 3174 (with sample C implementation)

- এসএইচএ-১ এর বিরুদ্ধে আক্রমণ বিষয়ে একটি সাক্ষাতকার

- এসএইচএ-১ এর বিরুদ্ধে সফল আক্রমণের ব্যাখ্যা (৩ পৃষ্ঠা, ২০০৬)

- তথ্যগুপ্তিবিদ্যা গবেষণা – হ্যাশ সংঘর্ষ নিয়ে প্রশ্নোত্তর

- হ্যাশ প্রজেক্ট ওয়েবসাইট: এসএইচএ-১ এর সফটওয়্যার ও হার্ডওয়্যারভিত্তিক বিশ্লেষণ

- কার্লিতে এসএইচএ-১ (ইংরেজি)

- ক্রিস্টফ পা'র এর ইউটিউবে এসএইচএ-১ নিয়ে বক্তৃতা

এই নিবন্ধটি ইংরেজি উইকিপিডিয়া হতে নিবন্ধ প্রতিযোগিতা ২০১৮ উপলক্ষে তৈরী করা হলো, নিবন্ধটিকে নির্দিষ্ট সময়ের মধ্যেই নিবন্ধকার কর্তৃক অনুবাদ দ্বারা মানোন্নয়ন ও সম্প্রসারণ করা হবে; আপনার যেকোন প্রয়োজনে এই নিবন্ধের আলাপ পাতাটি ব্যবহার করুন। আপনার আগ্রহের জন্য আপনাকে আন্তরিক ধন্যবাদ জানাচ্ছি। |